BIT CRACKER

1. Inicjalizacja i Pierwsze Uruchomienie

Podczas pierwszego uruchomienia interfejsu operatora Bit Cracker, terminale przechodzą przez sekwencję inicjalizacyjną zaprojektowaną pod kątem podstawowego bezpieczeństwa i zgodności z siecią.

Zgodnie z globalnymi przepisami sieciowymi, operatorzy przechodzą kontrolę bezpieczeństwa (<16 lub 16+ cykli) i akceptują dyrektywy GDPR/COPPA w celu konfiguracji ukierunkowanej telemetrii oraz zapór prywatności danych.

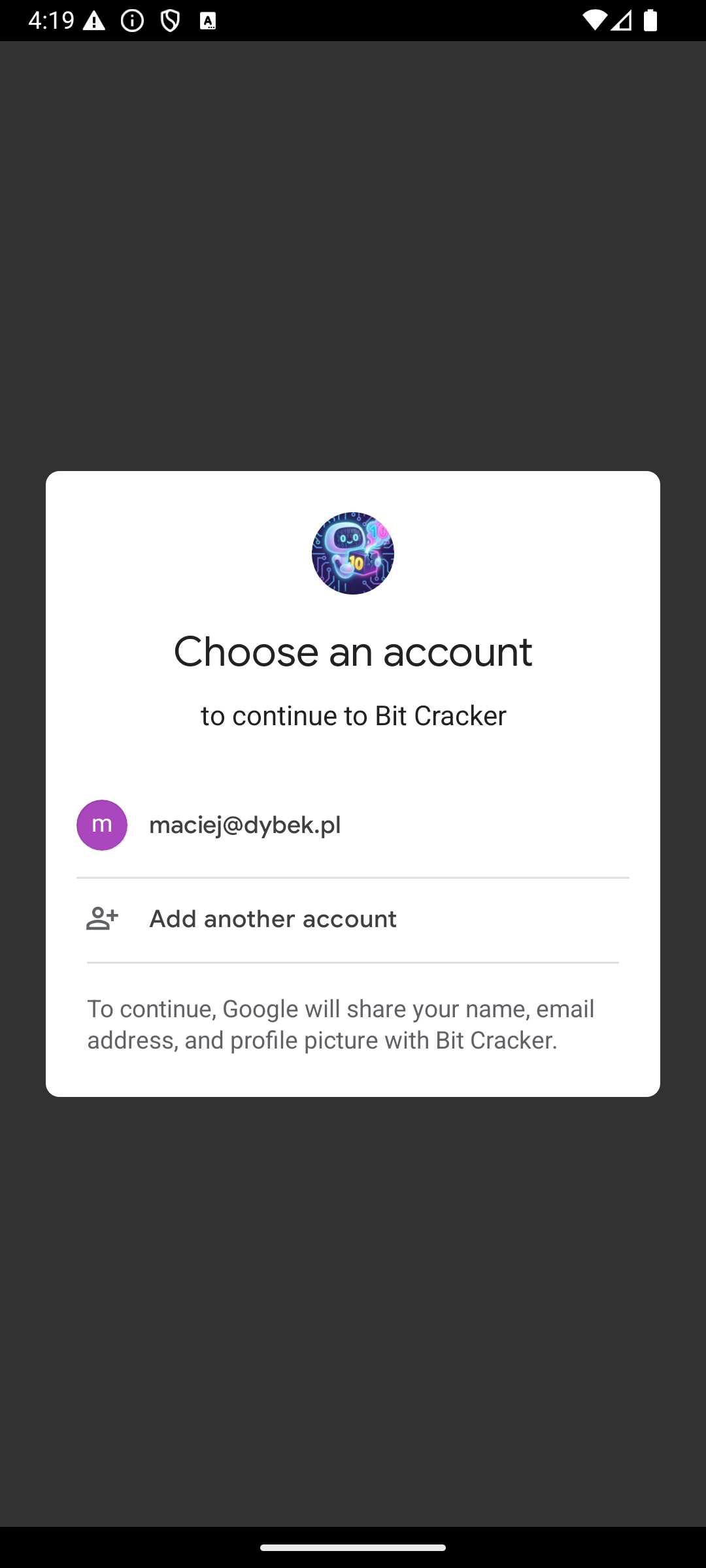

Protokół Autoryzacji

Interfejs łącza operatora.

- Profil ducha inicjowany domyślnie.

- Proste pominięcie/zamknięcie dla trybu nieśledzonego.

- Połączenie z Węzłem Globalnym (Google) dla synchronizacji z mainframe.

- Powiąż tożsamość, aby przenosić statystyki między terminalami.

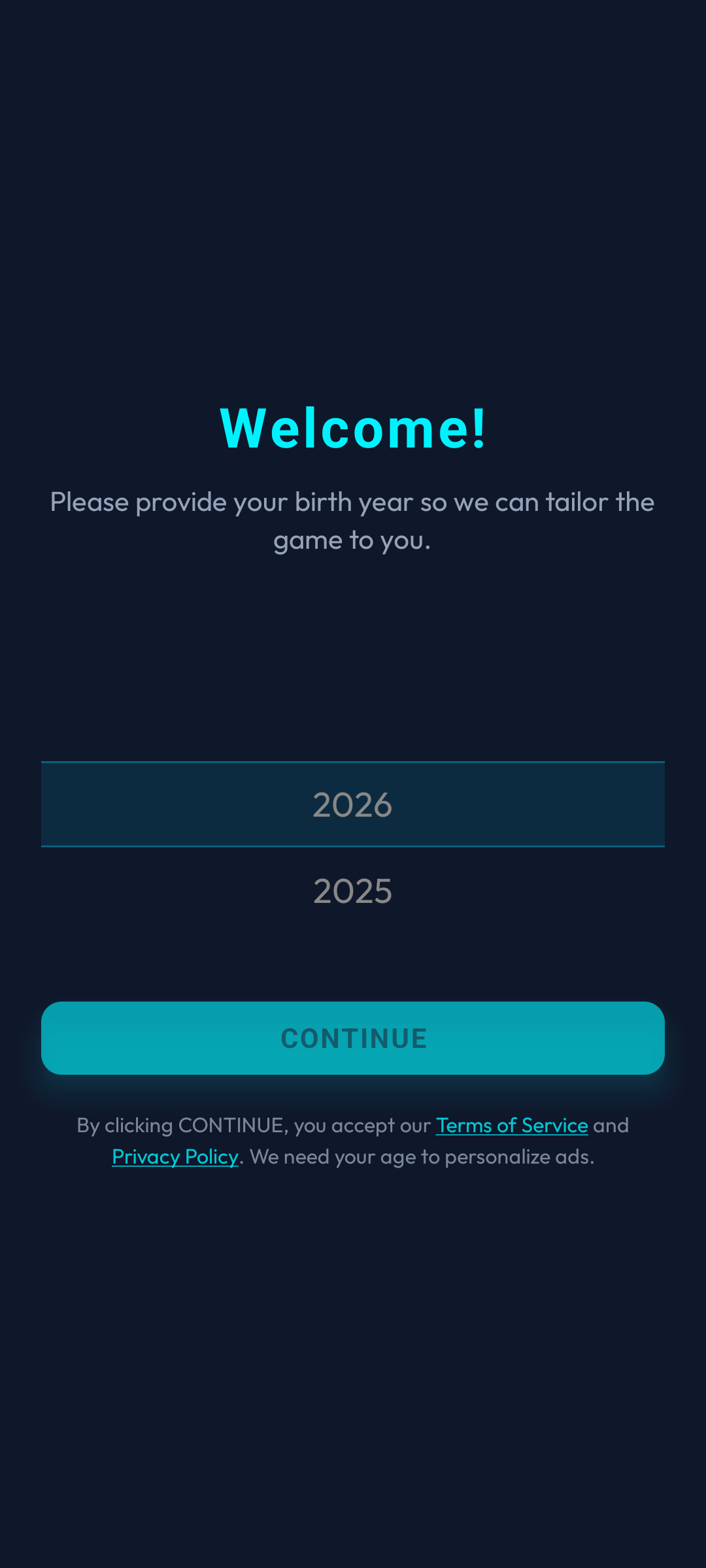

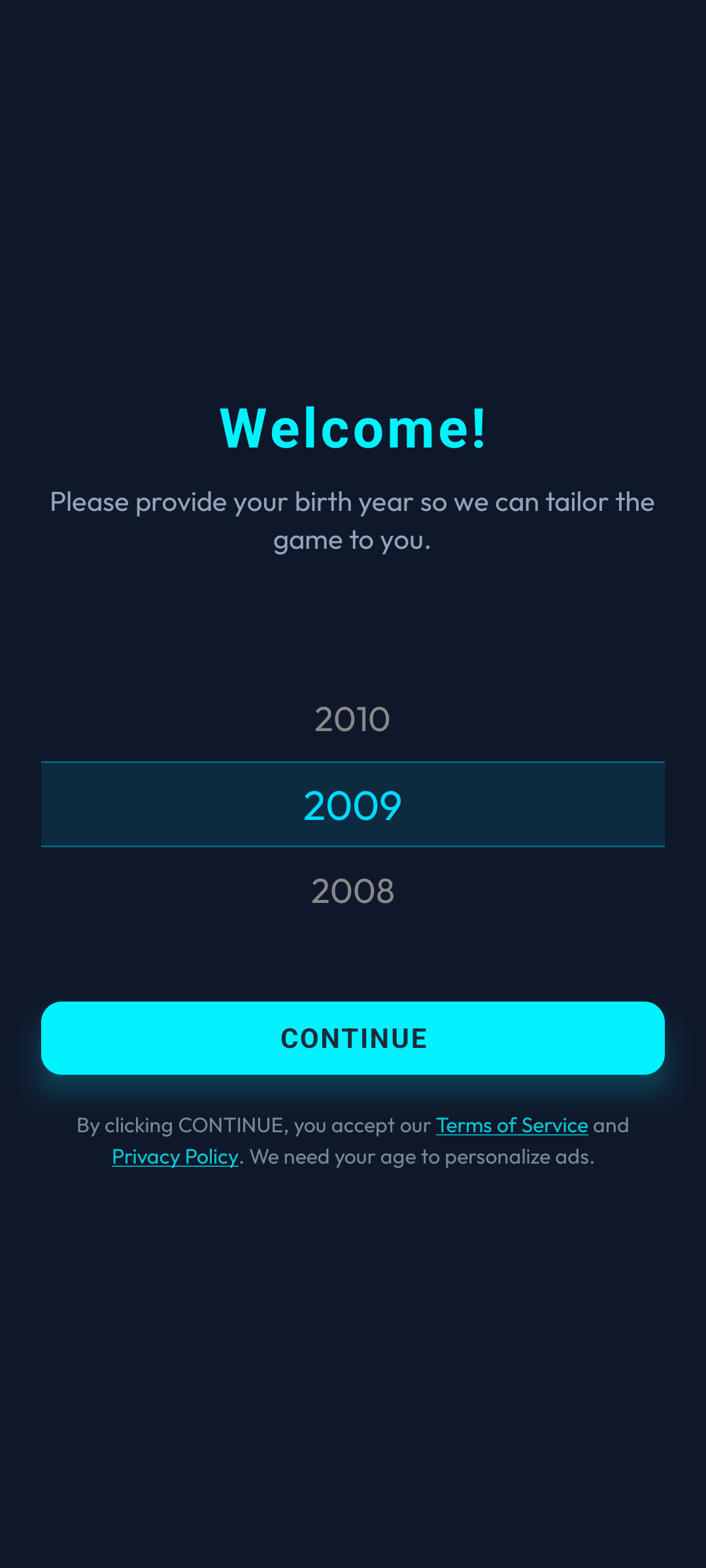

Dyrektywa Bezpieczeństwa (COPPA)

Początkowa faza protokołu weryfikacji sieciowej.

- Dokładne logi cykli (daty urodzenia) są usuwane.

- Określa telemetrię i routing reklam (<16 vs 16+).

- Dane izolowane w lokalnej pamięci terminala (AsyncStorage).

Potwierdzenie Cyklu

Ostateczny protokół potwierdzenia cyklu.

- Blokuje zweryfikowany cykl narodzin.

- Zapobiega operacyjnym pomyłkom.

- Kontynuacja oznacza akceptację sieciowych zapór prywatności.

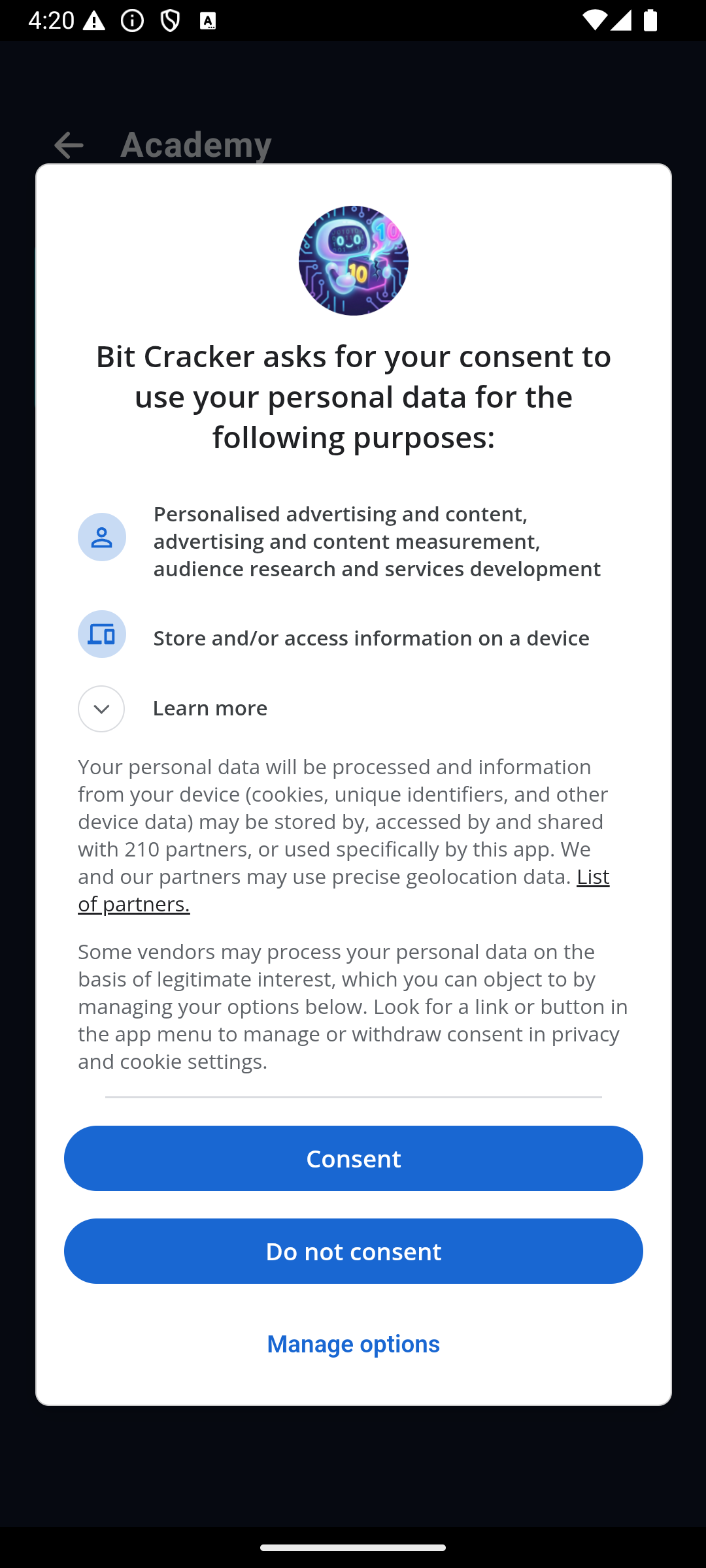

Zgoda GDPR

Europejska zgodność ze śledzeniem danych.

- Wyświetlana wyłącznie autoryzowanym dorosłym (16+).

- Przesyłana przez protokoły transmisji AdMob UMP.

- Żąda autoryzacji dla ukierunkowanych strumieni danych.

- Dyrektywy mogą zostać później zmienione w Profilu Operatora.

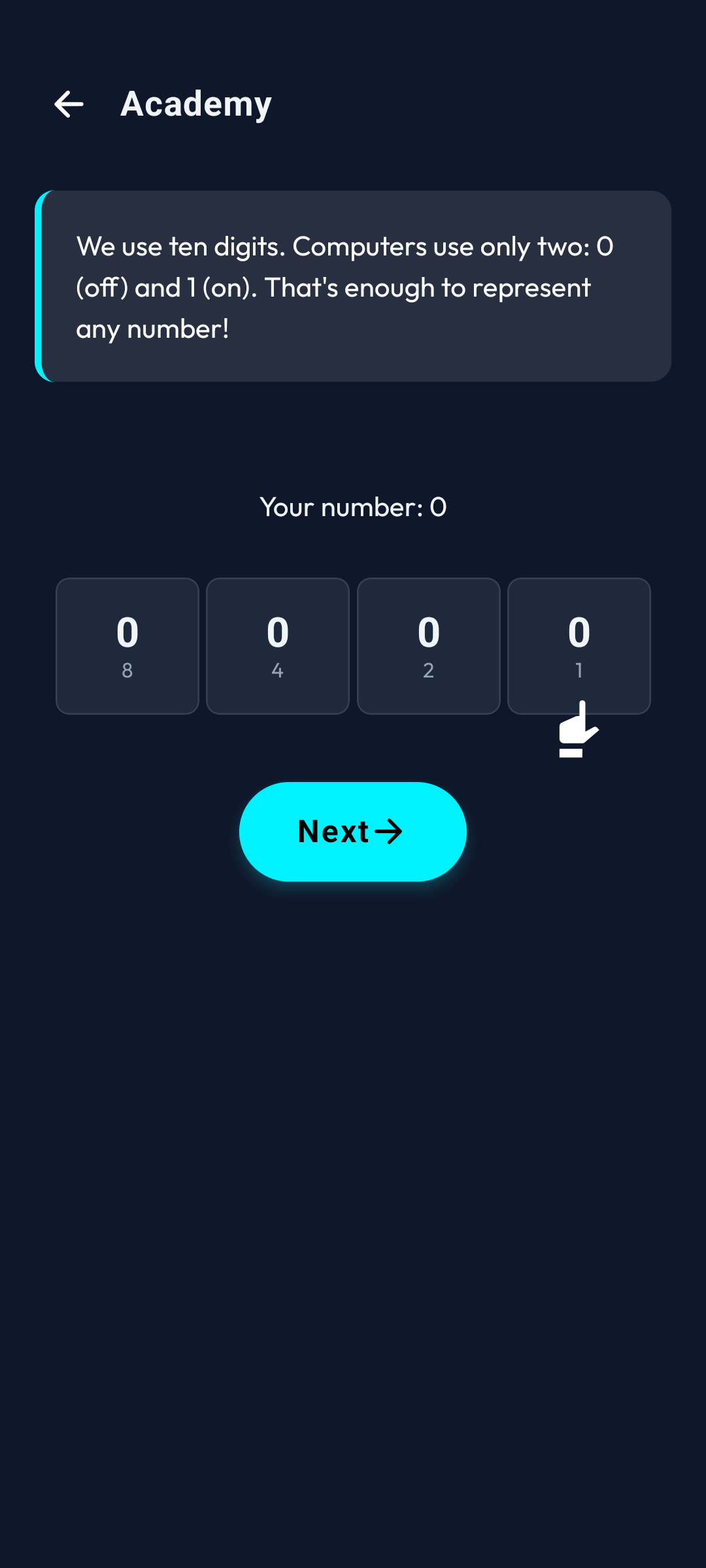

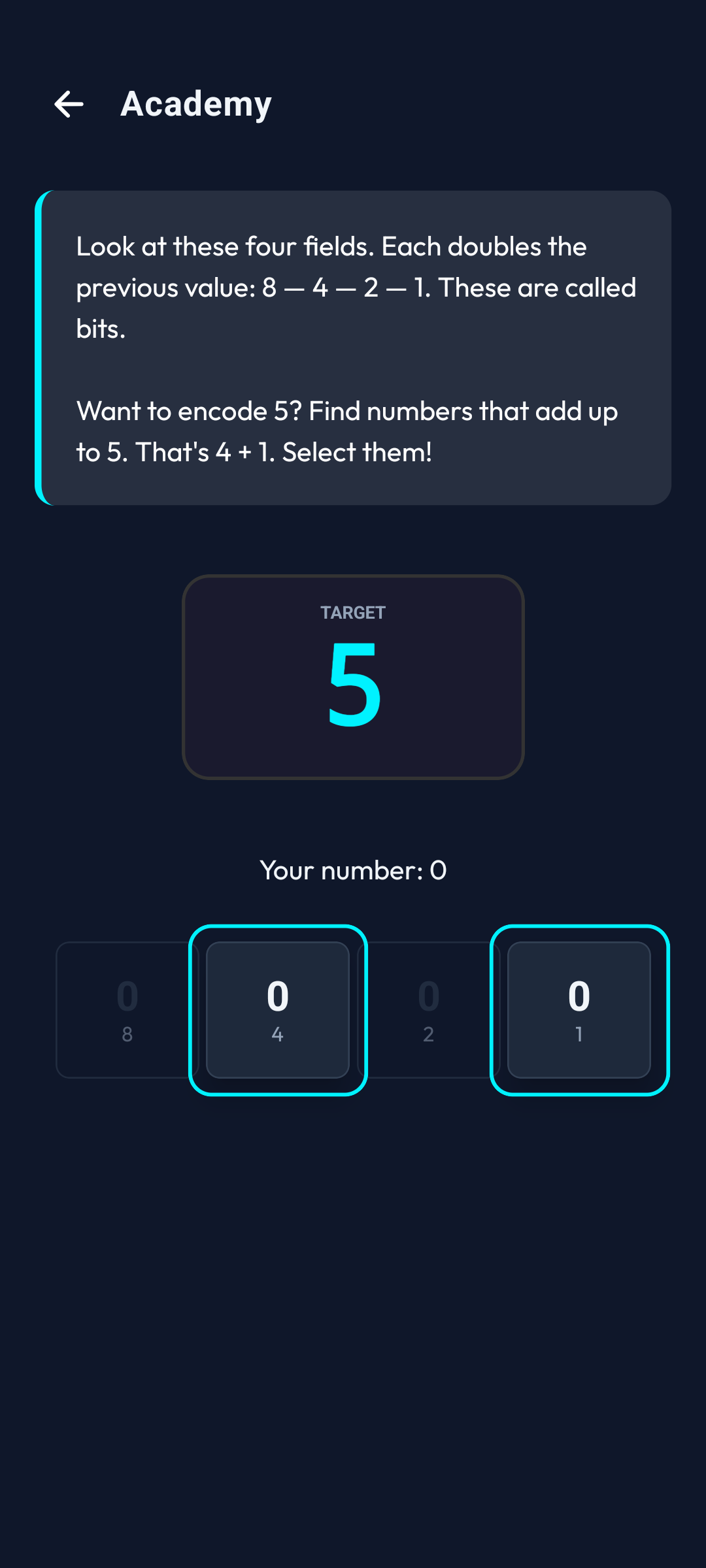

2. Akademia

Zanim operatorzy rozpoczną egzekucję wyzwań w mainframe na żywo, muszą przejść szkolenie w Akademii. Symulacja zawiera interaktywne moduły wyjaśniające logikę binarną, bity danych oraz przełączniki operacyjne niezbędne do opanowania podstawowych mechanizmów systemu.

Wstęp do Akademii

Witamy w symulatorze głównej logiki.

- Zerowe zużycie energii.

- Pobiera wiedzę operacyjną Bit Cracker.

- Obowiązkowa transmisja przy pierwszym uruchomieniu.

Protokół Binarny

Interaktywny przewodnik po logice danych.

- Kalibruje przetwarzanie w systemie dwójkowym (base-2).

- Mapuje wartości bitów (1, 2, 4, 8...).

- Wymagana wiedza taktyczna dla trybu Bit Invader.

Dostęp Przyznany

Koniec interaktywnej diagnostyki.

- Przyznaje odznakę autoryzacji 'Bit Master'.

- Odblokowuje dostęp do głównego mainframe'u.

- Dostęp do archiwum z poziomu Głównego Interfejsu.

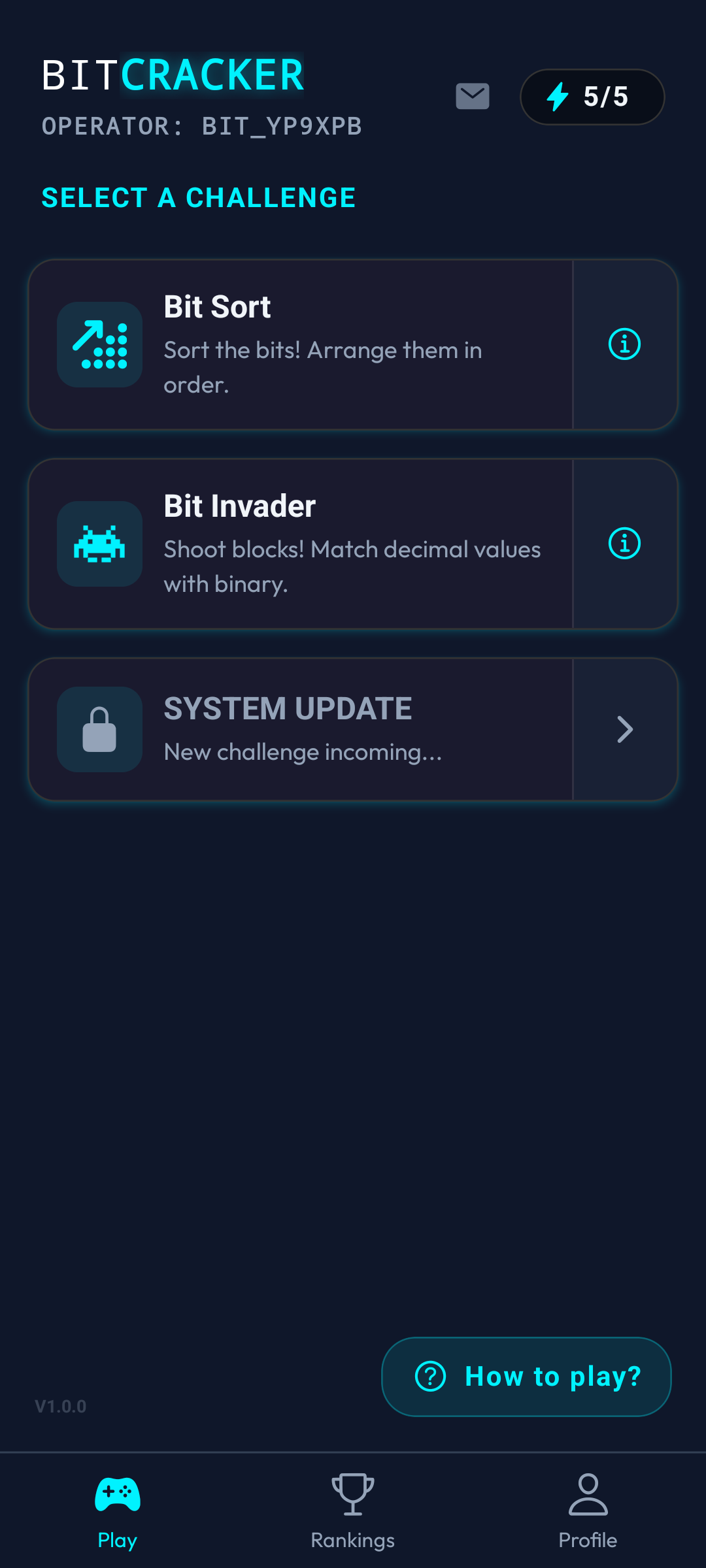

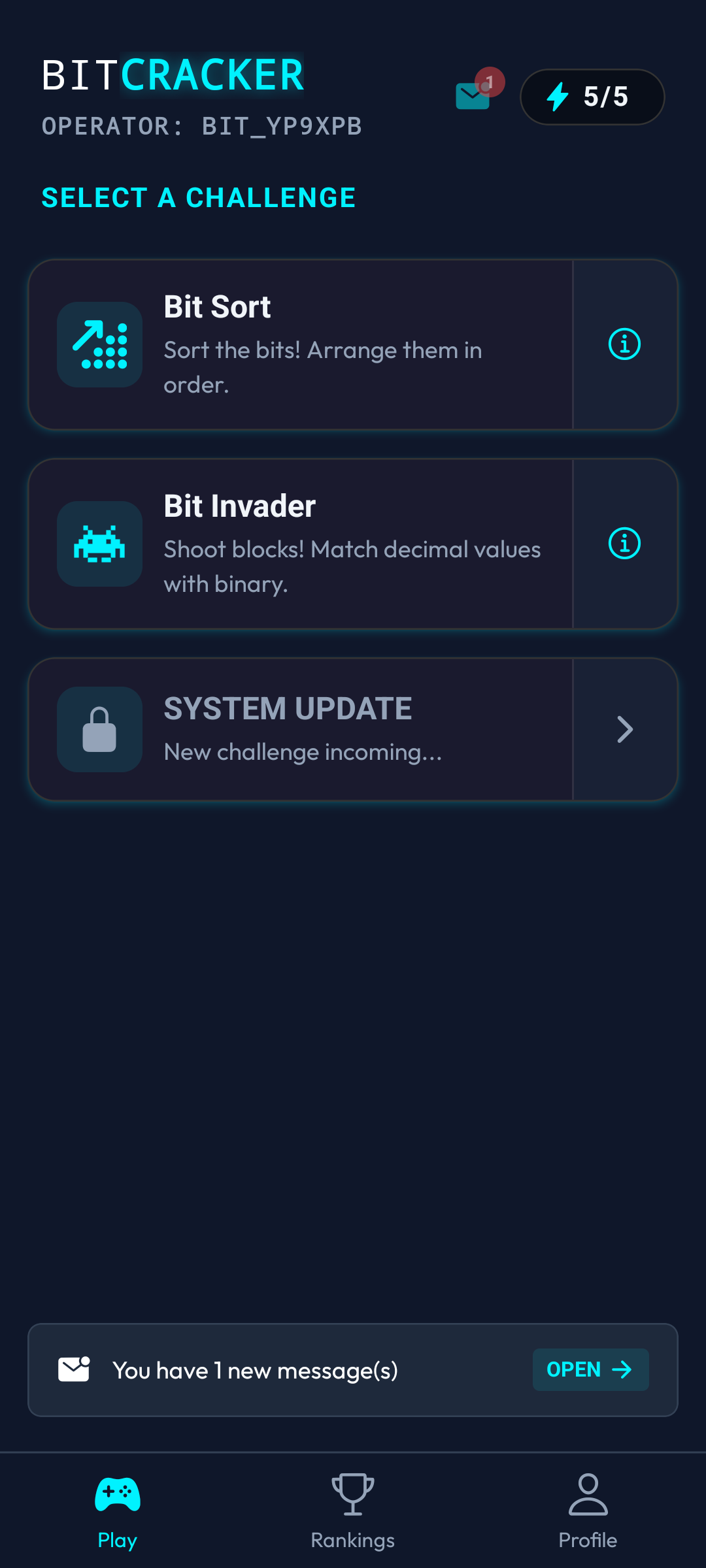

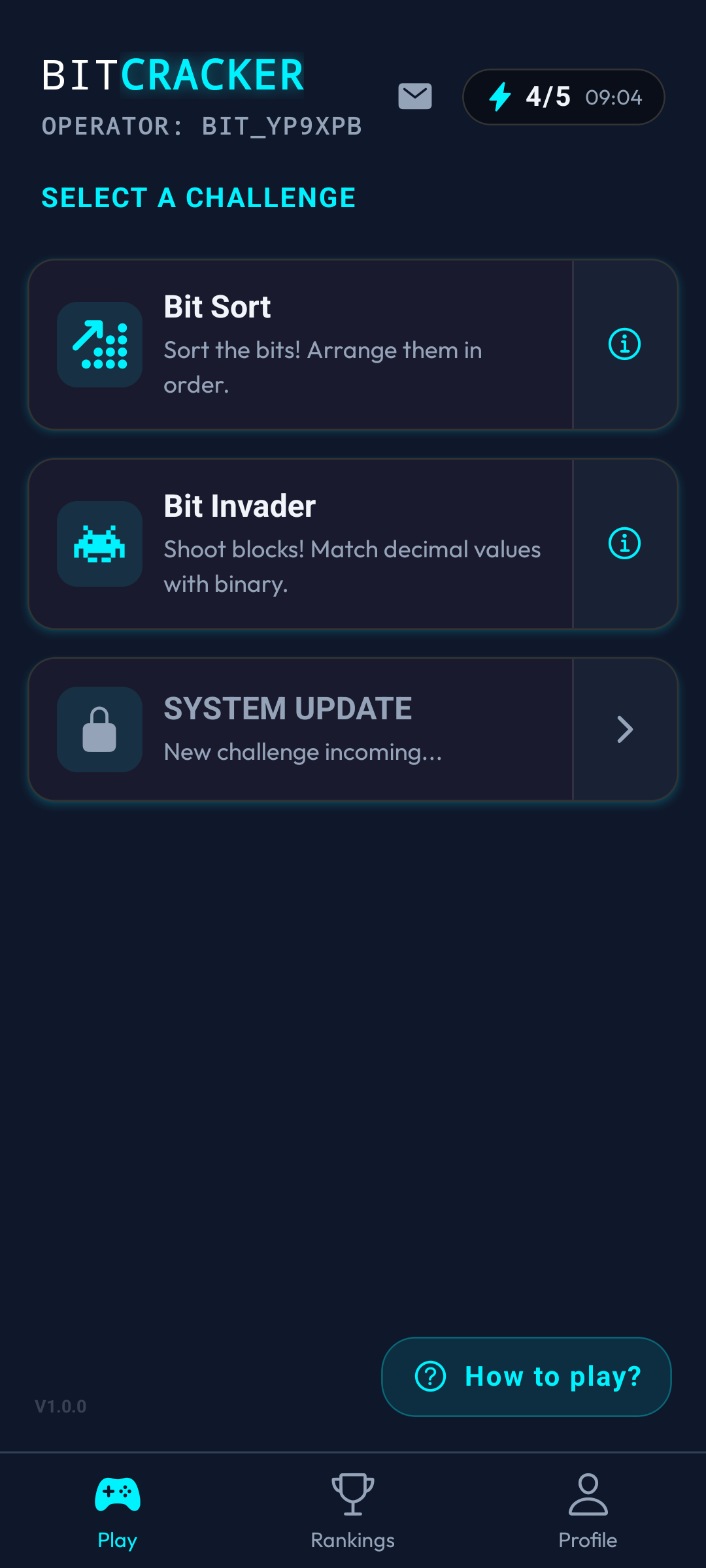

3. Interfejs Operatora (Węzeł Centralny)

Główny interfejs działa jako centralny węzeł dowodzenia. Operatorzy mogą inicjować sekwencje Bit Sort i Bit Invader, monitorować energię rdzenia (Status Systemu), odszyfrowywać wewnętrzne transmisje oraz przechwytywać sygnały aktualizacji z architektury serwera.

Węzeł Dowodzenia

Centralny hub terminala.

- Wyświetla aktywny Znak wywoławczy (np. BIT_X9).

- Inicjuje sekwencje Bit Sort i Bit Invader.

- Monitoruje aktualny poziom energii w nagłówku.

- Dotknięcie węzła energii otwiera Diagnostykę Systemu.

Zasady Egzekucji

Uzyskaj dostęp do węzła informacyjnego, aby poznać parametry taktyczne.

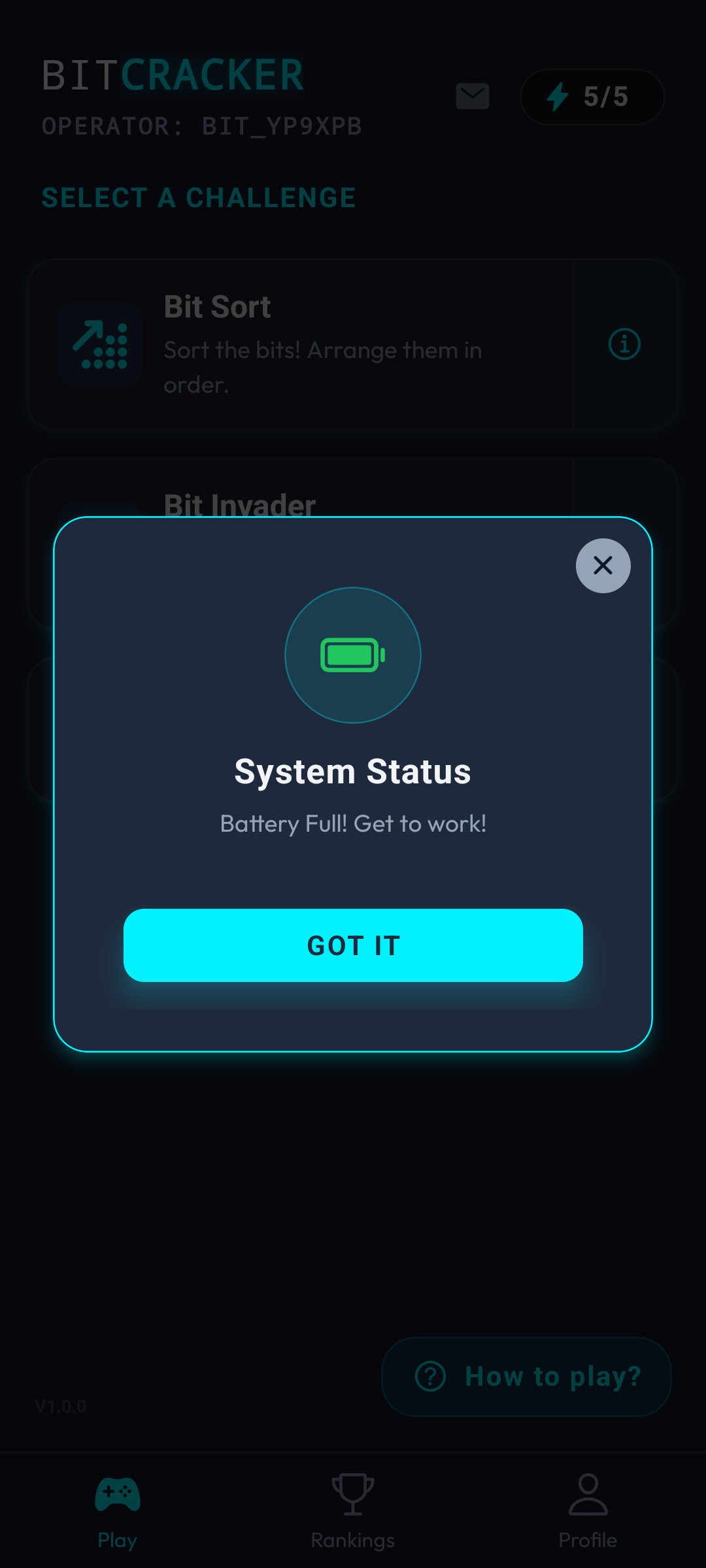

Rdzeń Naładowany

Osiągnięto maksymalną wydajność operacyjną.

- Sieć energetyczna w pełni odrestaurowana.

- Terminal jest gotowy do egzekucji.

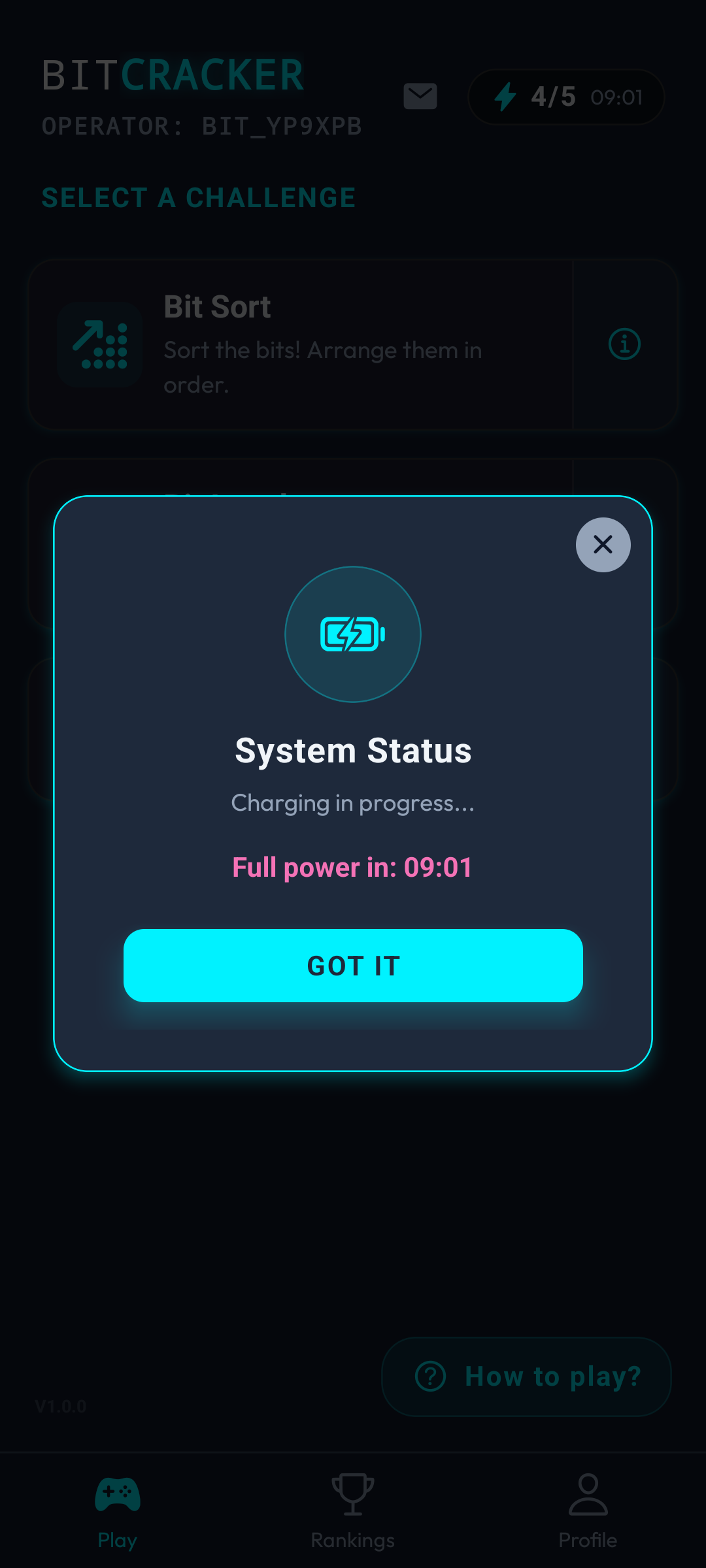

Monitor Energii

- Maksymalna pojemność sieci: 5 jednostek.

- Wymaga 1 jednostki na sekwencję egzekucji.

- Wyświetla odliczanie do następnego cyklu ładowania.

- Standardowy cykl: 10 minut na jednostkę.

Odzyskiwanie Ad-Uplink

Przechwycenie transmisji komercyjnej.

- Przetwórz transmisję reklamową, aby natychmiast odzyskać energię.

- Omija standardowy 10-minutowy cykl.

- Tryb Symulacji jest dostępny jako opcja zapasowa.

Adaptacja Wyświetlacza

Dynamiczna orientacja sprzętu.

- Pełny układ funkcjonuje w matrycy pionowej.

- Pełny układ funkcjonuje w matrycy poziomej.

- Skalibrowane na wszystkich ekranach operacyjnych.

Alerty Transmisji

Wewnętrzny protokół powiadomień dla komunikacji mainframe.

- Czerwona flaga wskazuje nieprzeczytane pakiety.

- Wybór flagi lub dolnego alertu inicjuje deszyfrację.

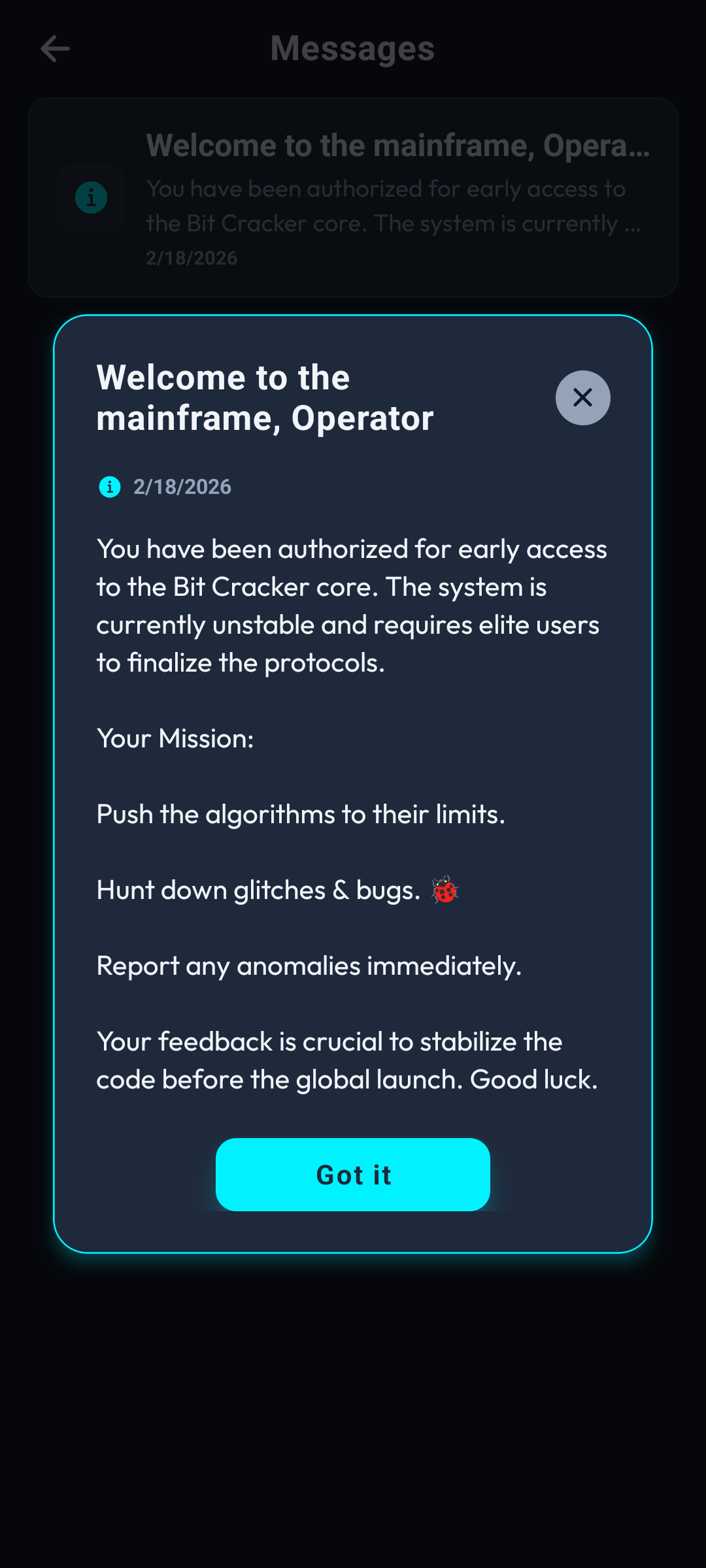

Bezpieczna Skrzynka Odbiorcza

Rejestr odszyfrowanych i zaszyfrowanych pakietów.

- Wybierz pakiet, aby odczytać surowe dane.

Szczegóły Pakietu

Pełny ładunek wewnętrznej transmisji mainframe.

- Wspiera konwersję językową i18n.

- Może zawierać zakodowane zasoby wizualne.

- Odrzucenie natychmiast czyści flagi alertów interfejsu.

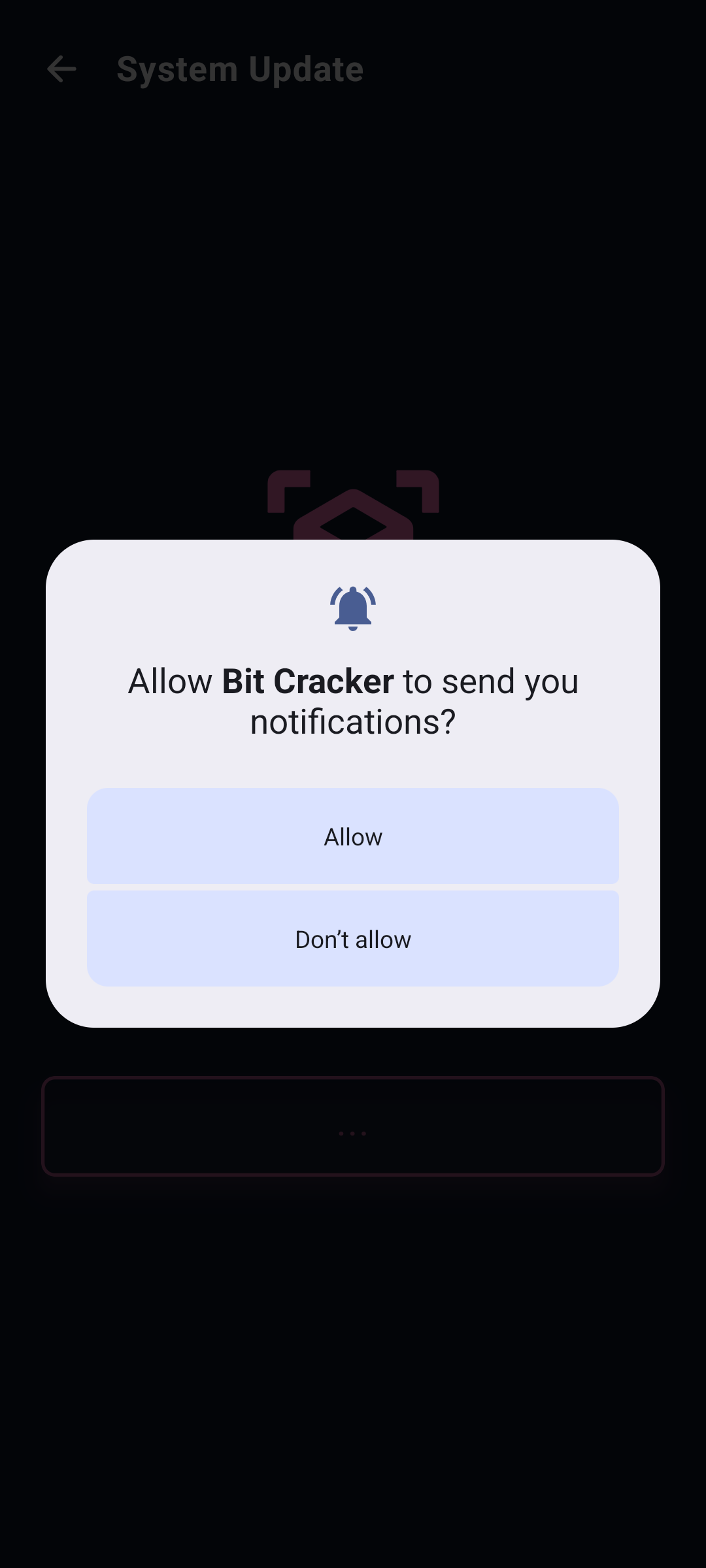

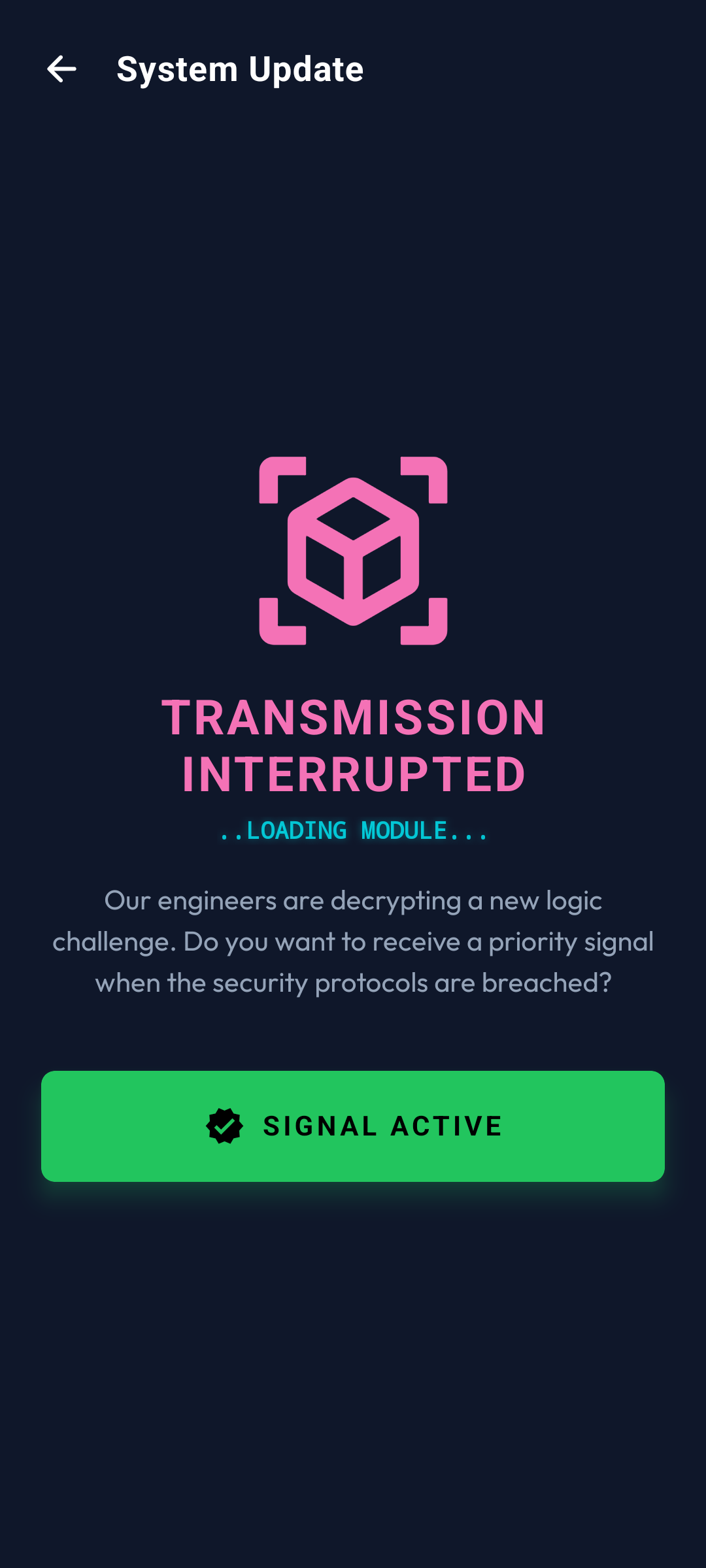

Kolejka Systemowa i Transmisje

Operatorzy mogą prosić o dostęp do eksperymentalnych funkcji poprzez łącze Sygnału Systemowego, aby zostać umieszczonym na elitarnej liście oczekujących.

Zapisz się do Wdrożenia

Zainicjuj subskrypcję alertów taktycznych.

- Wykonaj 'SYSTEM UPDATE' w węźle dowodzenia.

- Rozpoczyna zaszyfrowaną sekwencję rejestracji.

Włącz Transmisje

Autoryzuj alerty systemowe na poziomie OS.

- Zezwól na nadpisanie powiadomień terminala.

- Umożliwia wdrożenia patchy w czasie rzeczywistym.

- Kluczowe dla powiadomień z listy oczekujących.

Sygnał Zablokowany

Przyznano dostęp dla nadchodzących architektur.

- Otrzymasz powiadomienia push dla nowych kompilacji.

- Walidacja rejestru na liście oczekujących.

- Zautomatyzowane alerty o aktywacji mrocznych stref.

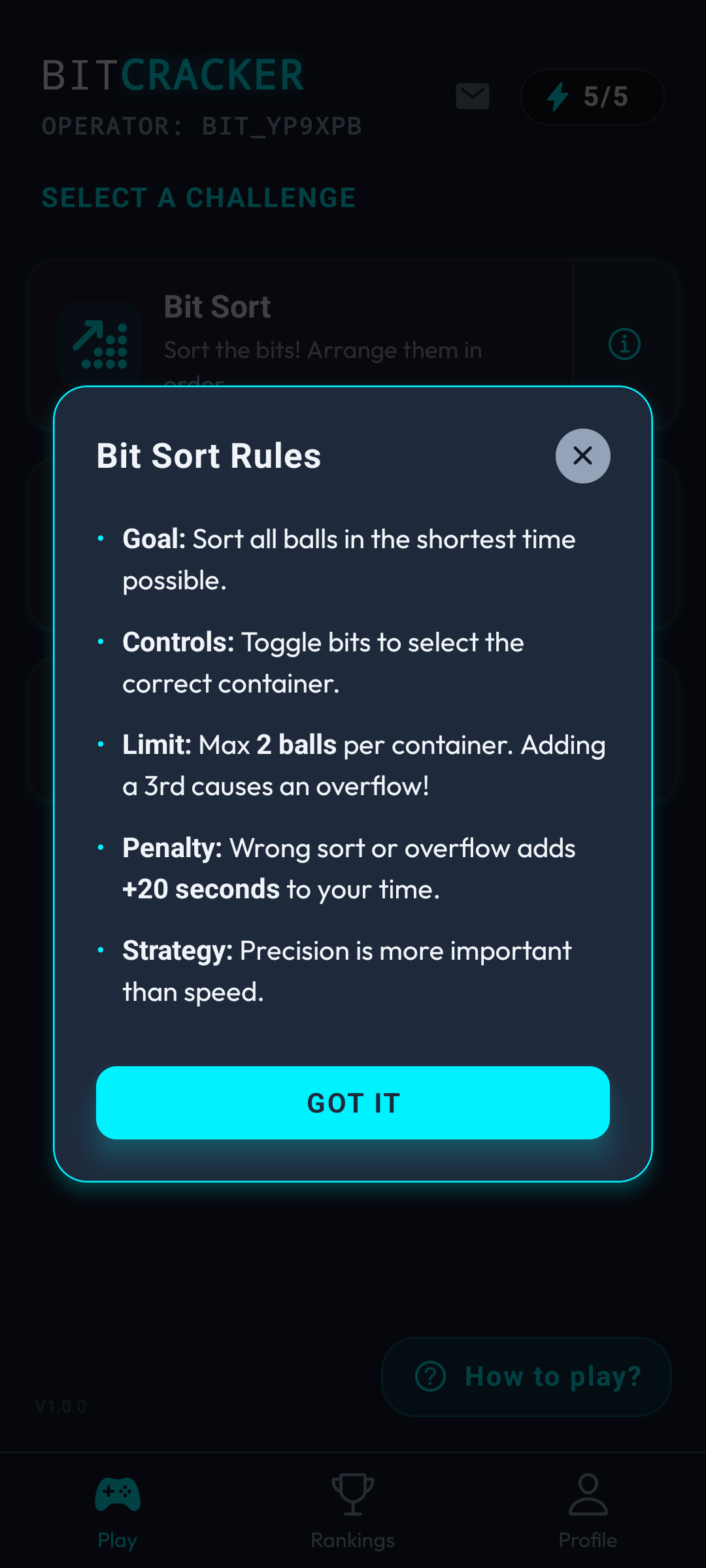

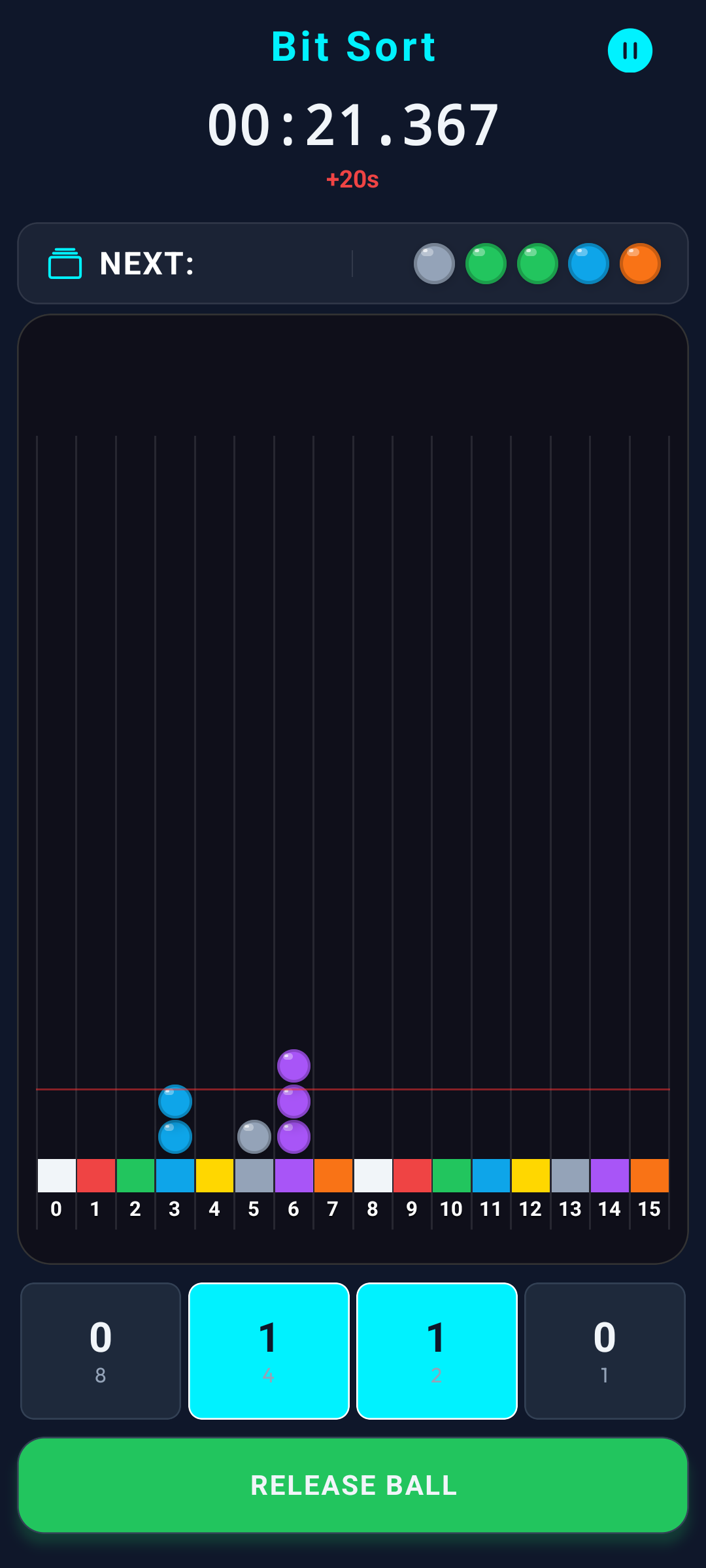

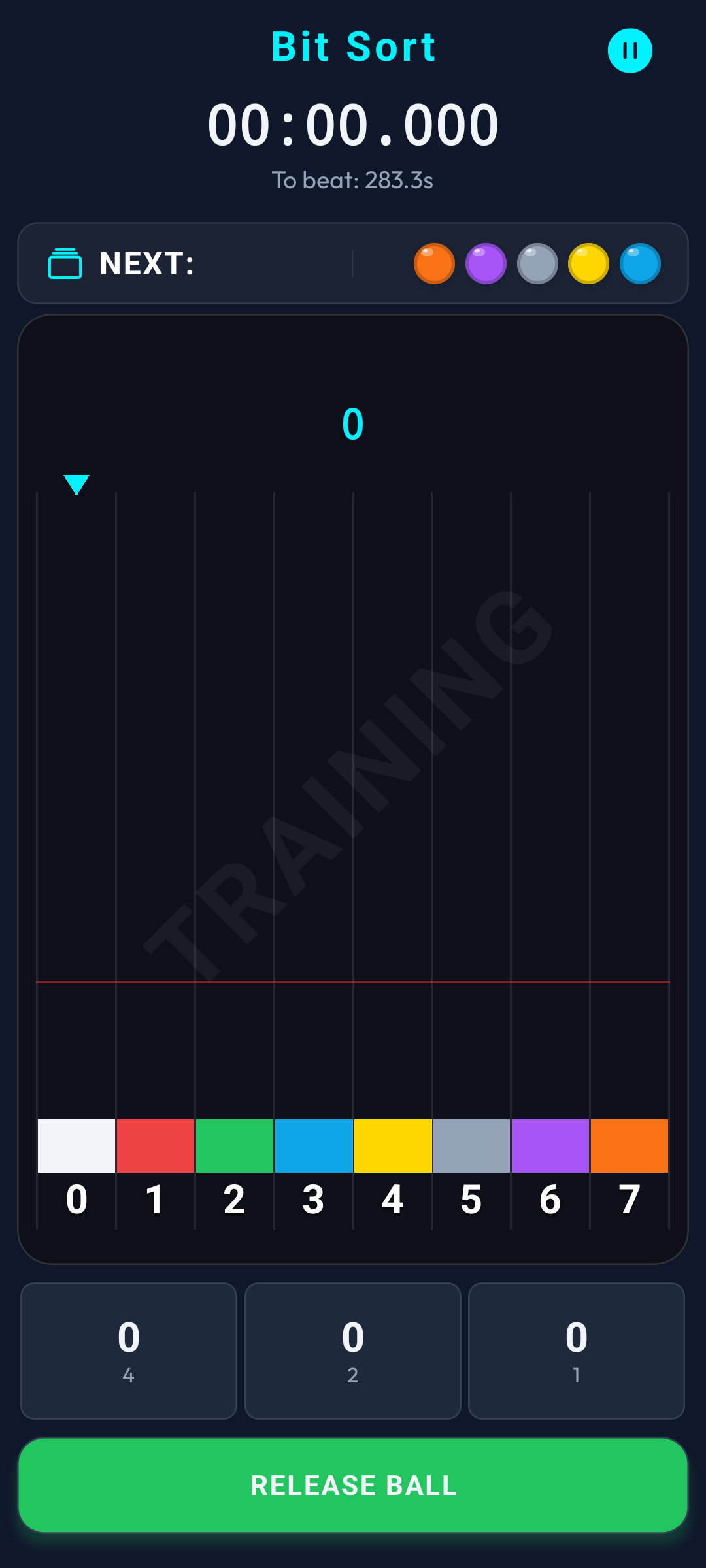

4. Egzekucja: Bit Sort

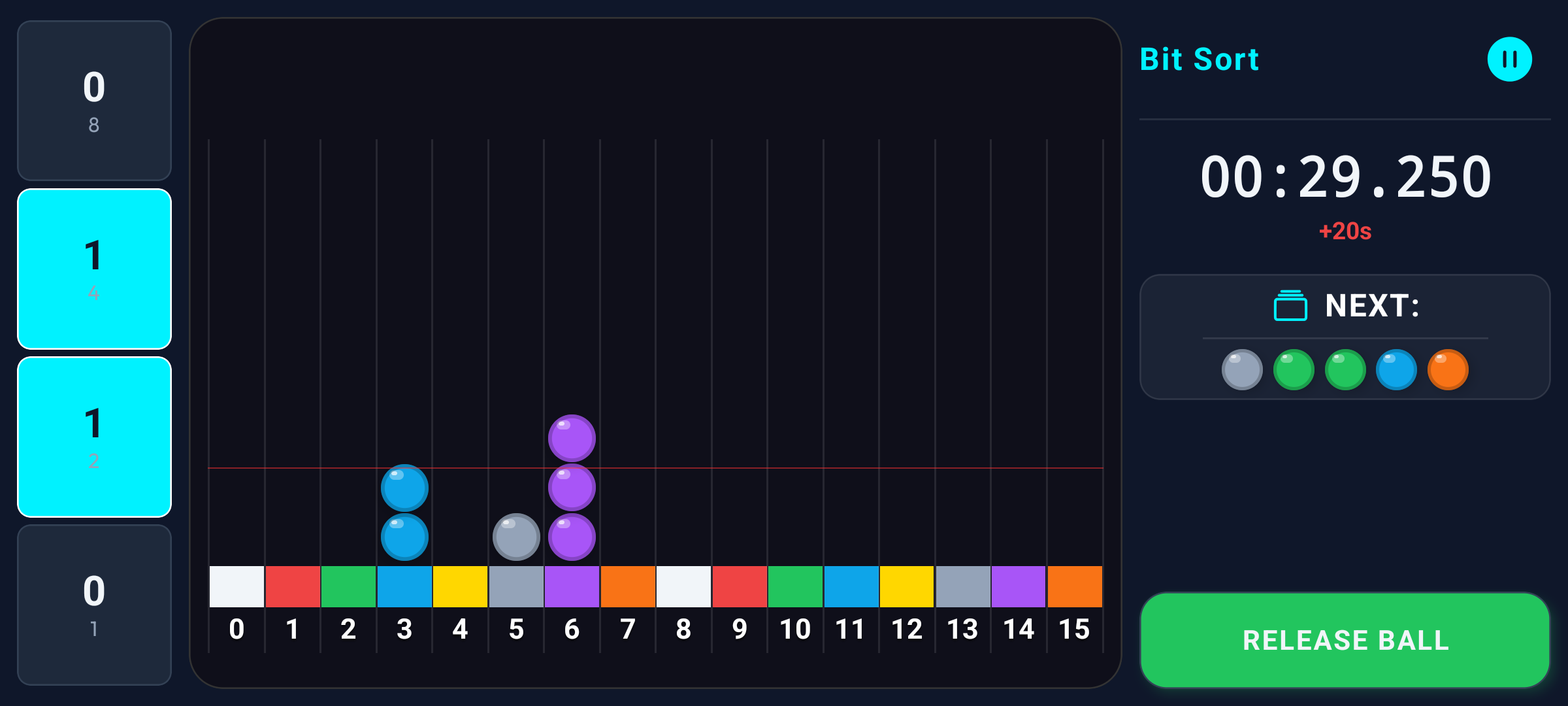

Taktyczny moduł logiczny zaprojektowany do trenowania szybkości przetwarzania binarnego. Operatorzy muszą kierować spadające sfery danych do precyzyjnych buforów dziesiętnych poprzez manipulowanie bramkami logicznymi (bity: 0/1).

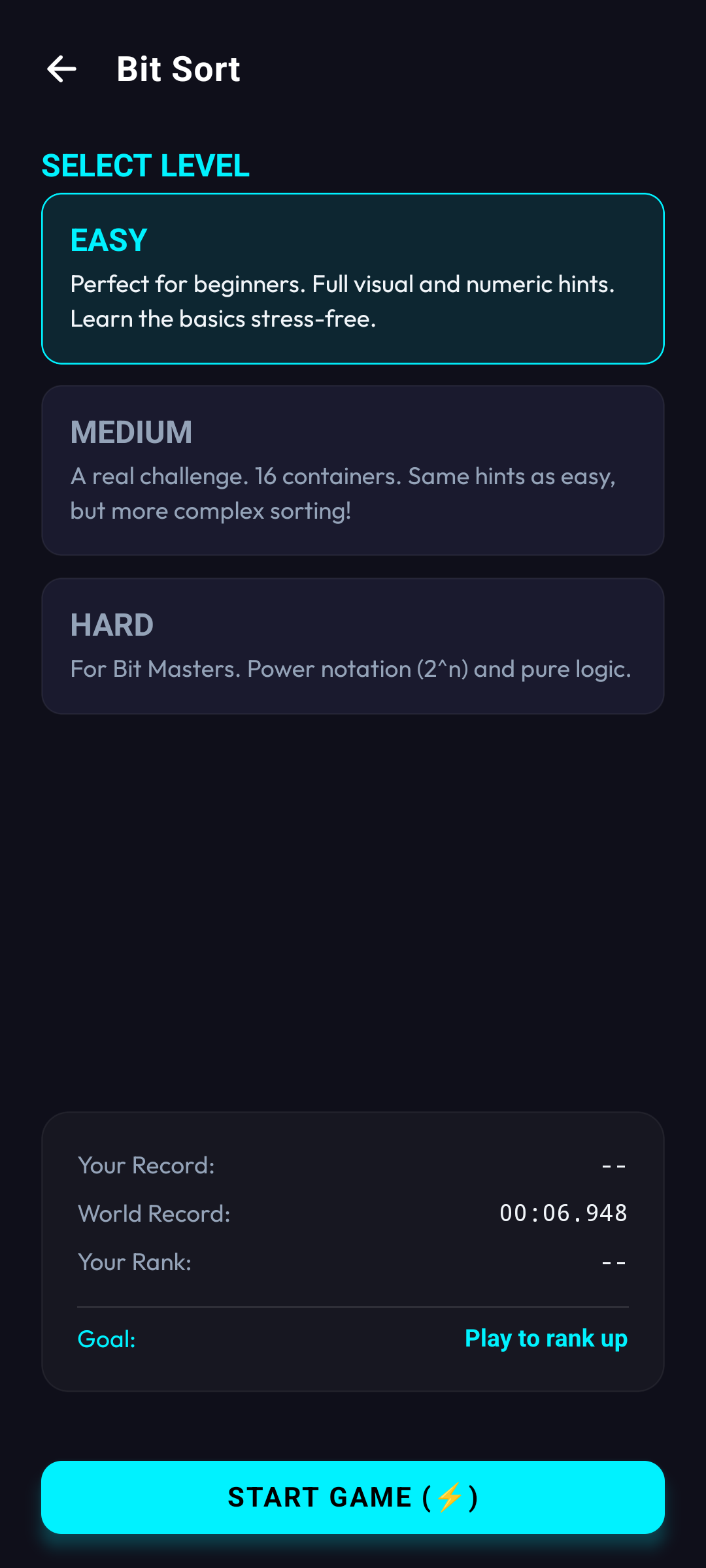

Poziomy Bezpieczeństwa

| Poziom | Bufory | Bity | Pomoce Taktyczne |

|---|---|---|---|

| POZIOM 1 (ŁATWY) | 8 (0-7) | 3 | Pełne ścieżki trajektorii, tagi pojemników dziesiętnych, podstawowe nakładki bitów. |

| POZIOM 2 (ŚREDNI) | 16 (0-15) | 4 | Częściowe tagi dziesiętne, ścieżki trajektorii ukryte. |

| POZIOM 3 (TRUDNY) | 16 (0-15) | 4 | Tylko notacja potęgowa ($2^n$), całkowity brak pomocy dziesiętnej. |

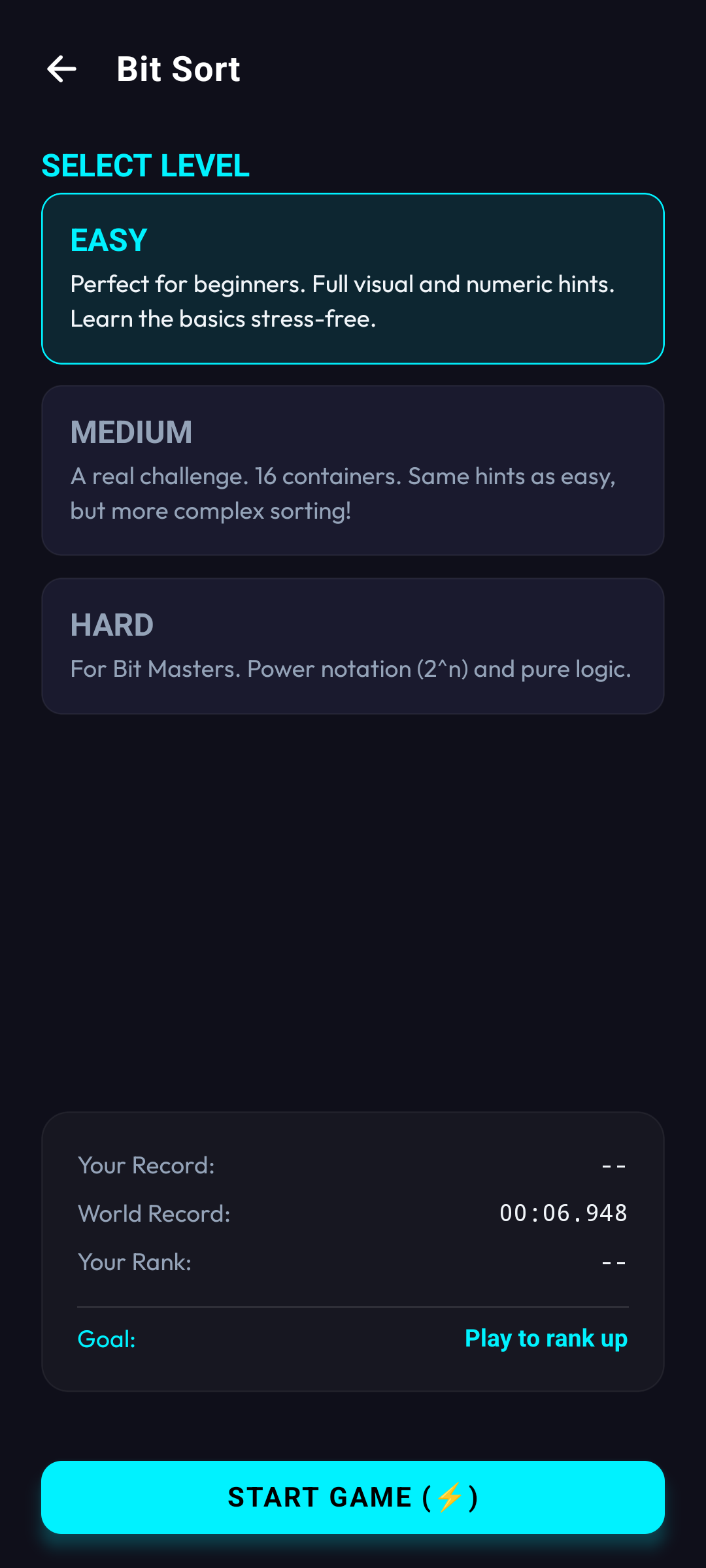

Ustawienia Poziomu Bezpieczeństwa

Wybór parametrów przed egzekucją.

- Wybierz spośród 3 poziomów operacyjnych.

- POZIOM 1: 3 bity, pełne nakładki taktyczne.

- POZIOM 2: 4 bity, częściowe nakładki, ukryte ścieżki.

- POZIOM 3: 4 bity, tylko surowa notacja potęgowa ($2^n$).

- Zużywa 1 jednostkę Energii do INICJALIZACJI.

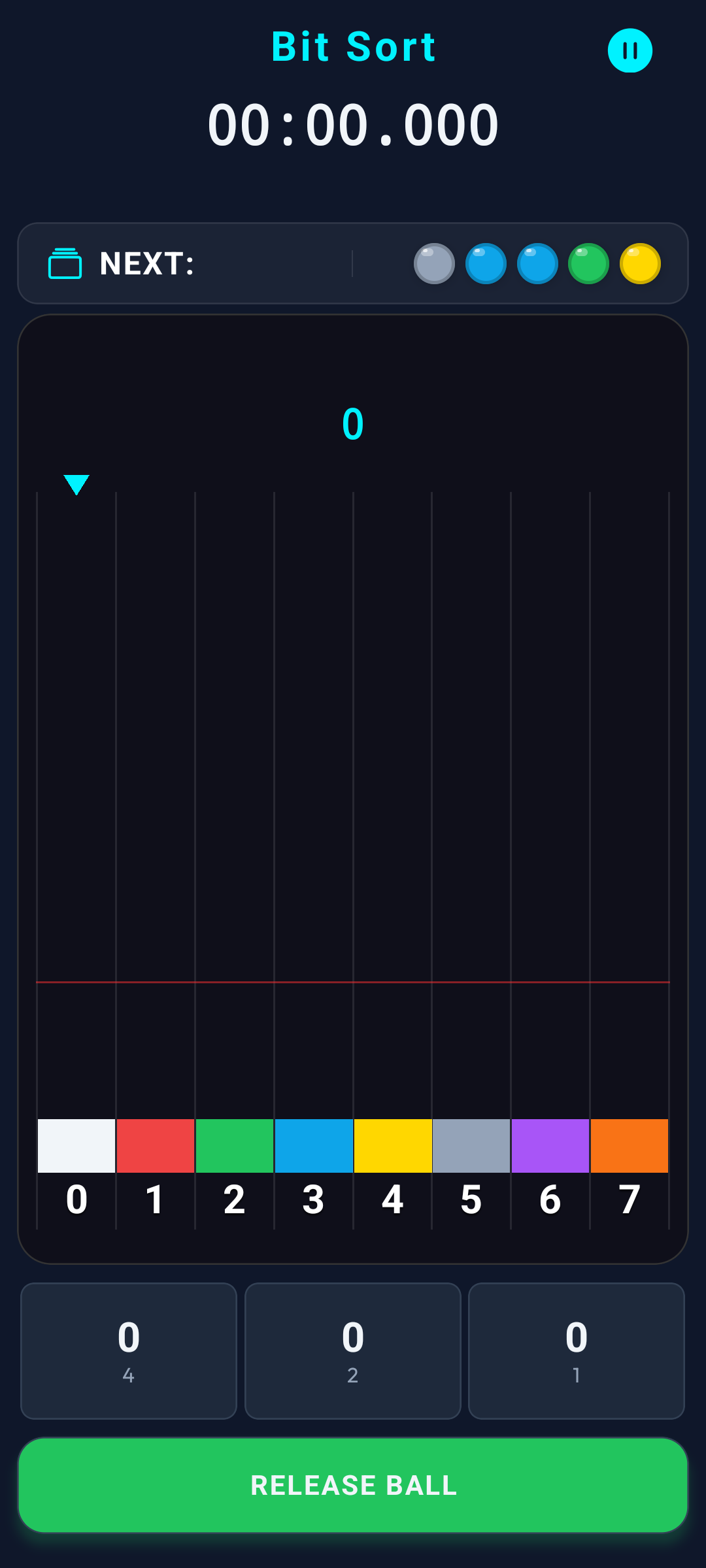

Egzekucja - POZIOM 1

Podstawowe parametry sortowania.

- 8 Buforów (0-7), 3 aktywne bramki logiczne.

- Widoczne strumienie trajektorii.

- Tagi dziesiętne widoczne na wszystkich węzłach docelowych.

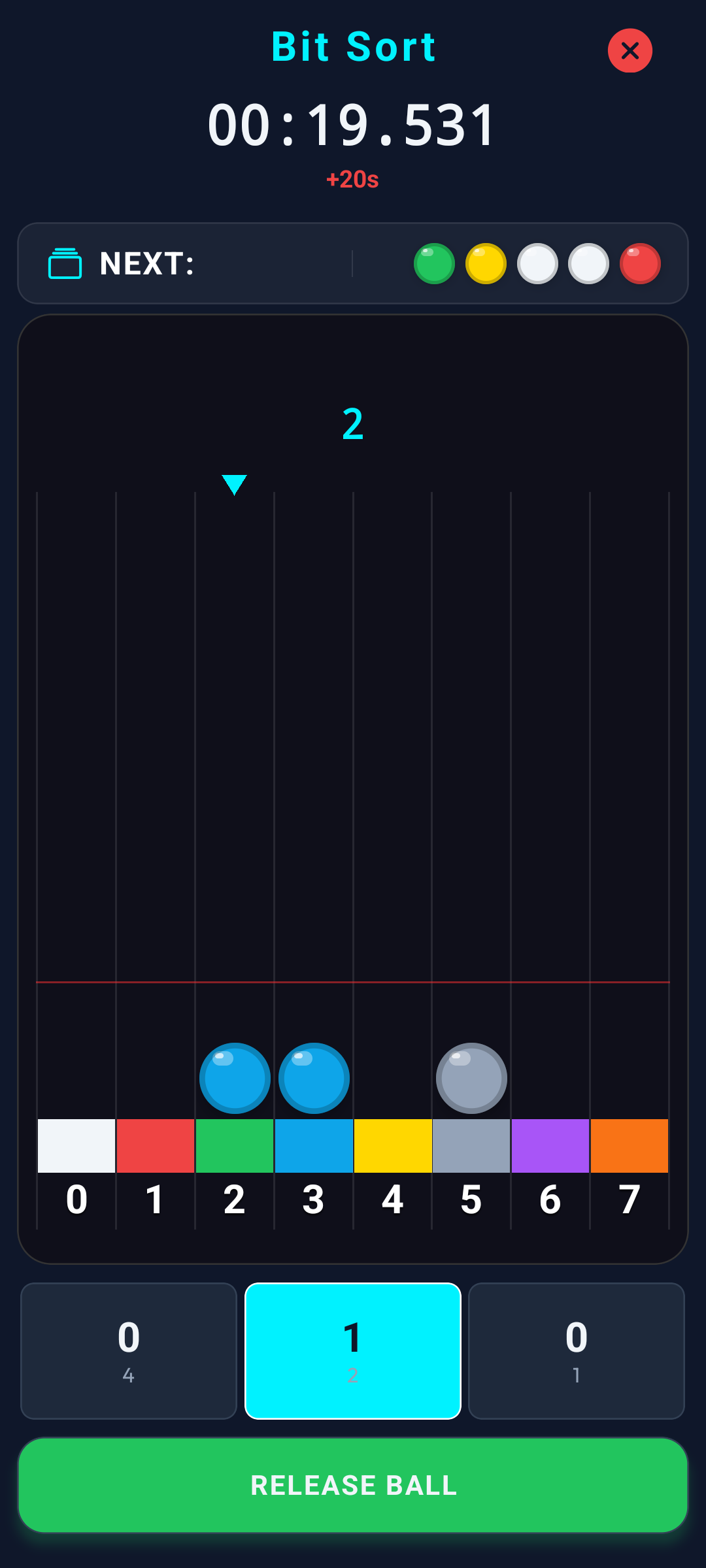

Protokół Naruszeń

Błędy w sterowaniu wprowadzają kary opóźnienia.

- Błędne skierowanie do bufora dodaje +20s opóźnienia.

- Wyzwalane przez nieprawidłowy węzeł lub przepełnienie rdzenia.

- Czerwona linia limitu wskazuje ścisłą pojemność węzła.

Egzekucja - POZIOM 2

Wyzwanie bezpieczeństwa średniego stopnia.

- 16 Buforów (0-15), 4 aktywne bramki logiczne.

- Strumienie trajektorii są ukryte.

- Częściowe tagi dziesiętne pod przełącznikami logicznymi.

- Wybrane bloki posiadają podwójne bufory (pojemność 4).

- Czerwony limit pojemności wymaga ścisłego monitorowania.

- Spamowanie danymi powoduje katastrofalne przepełnienie.

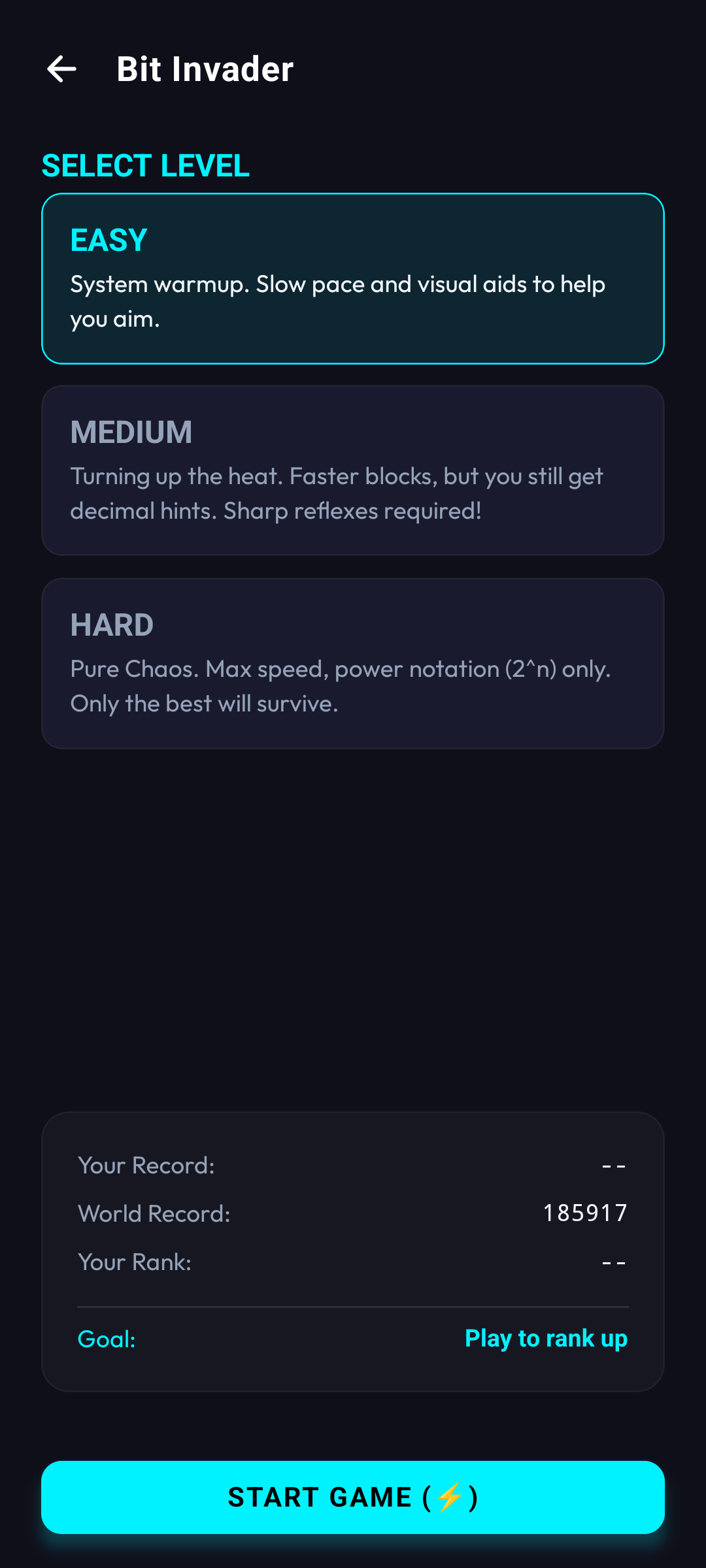

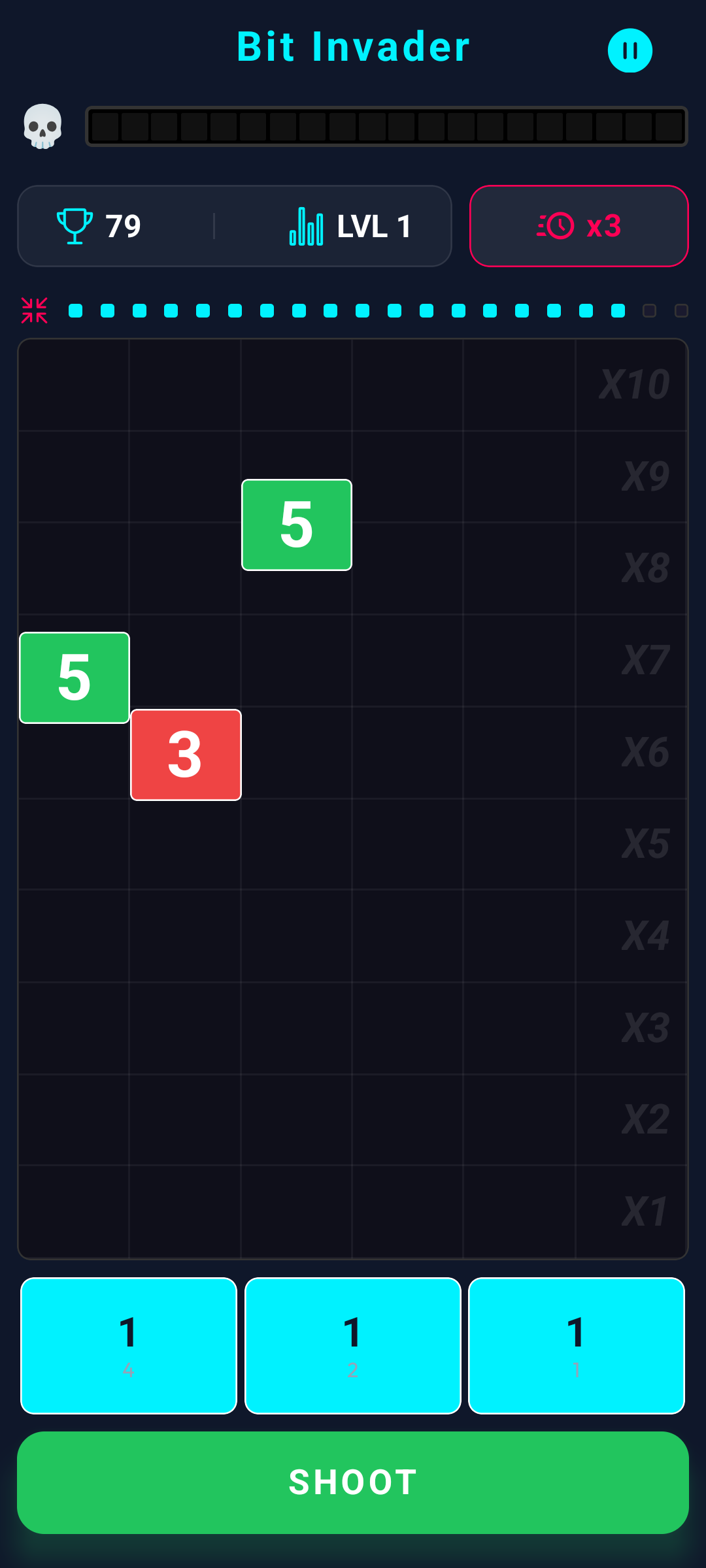

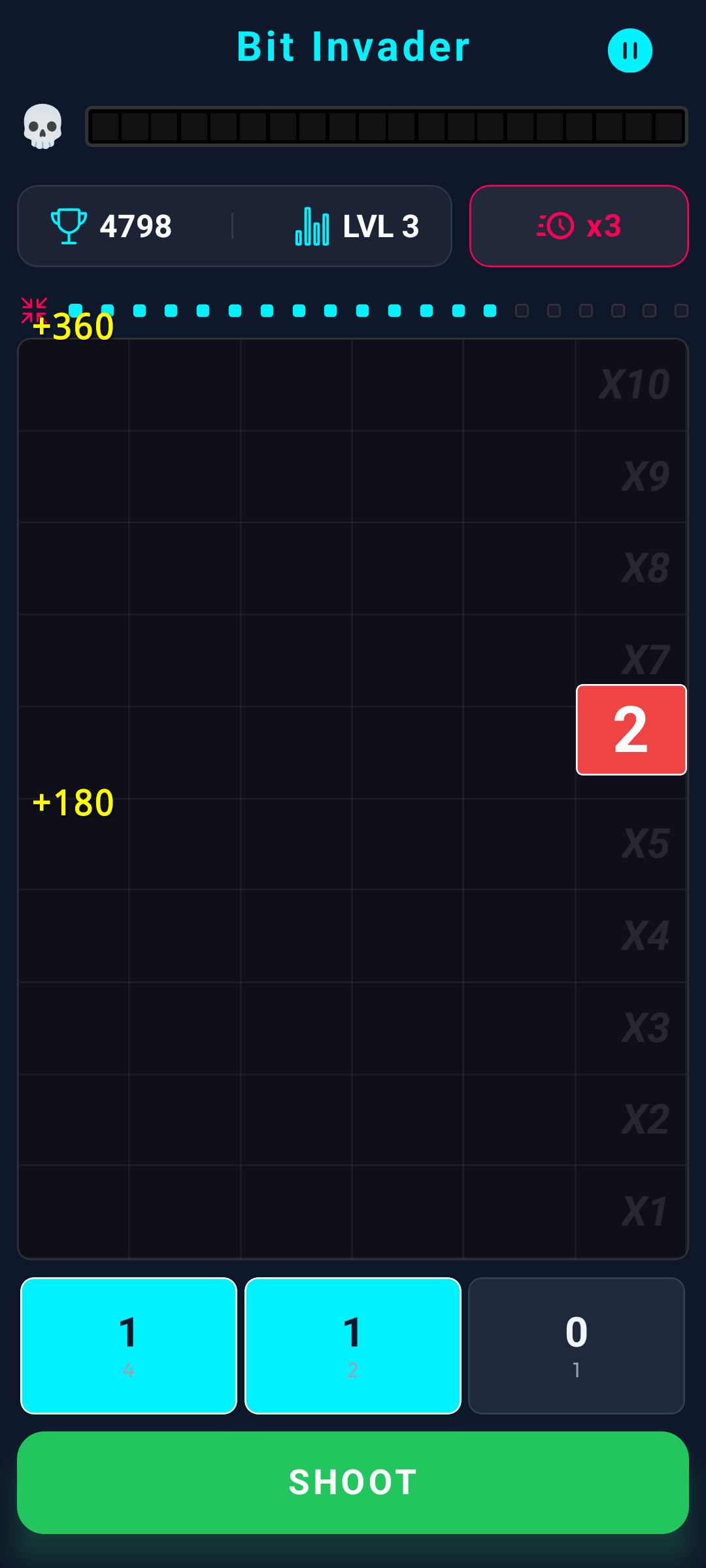

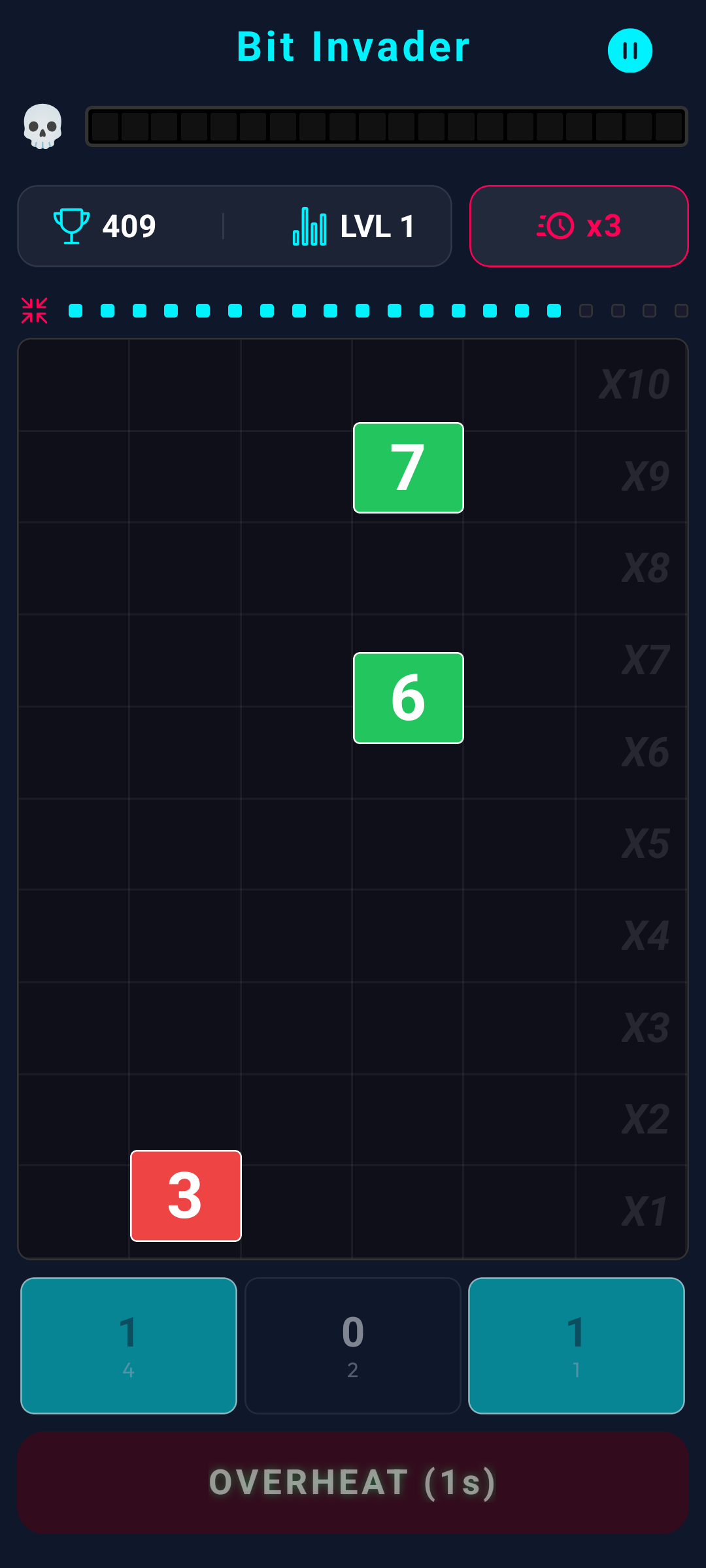

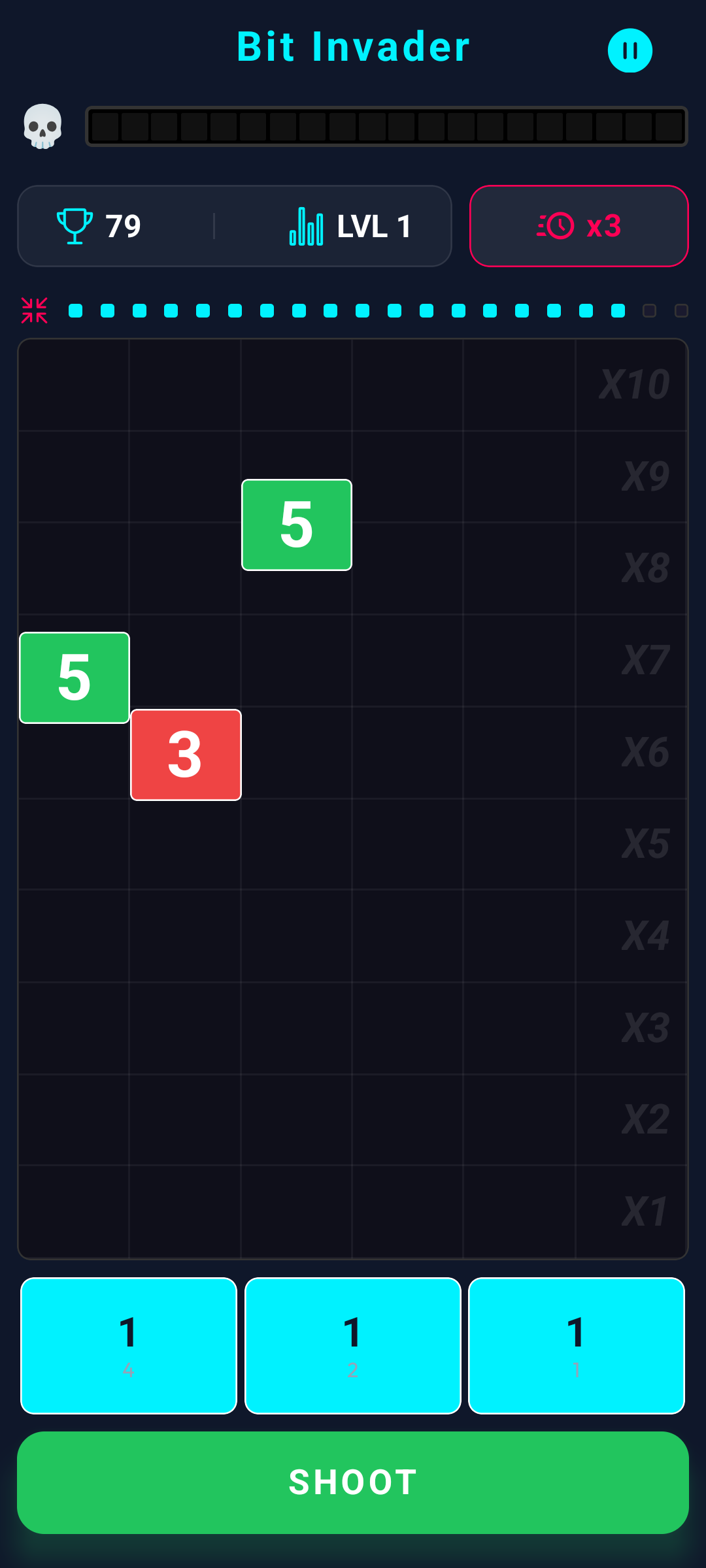

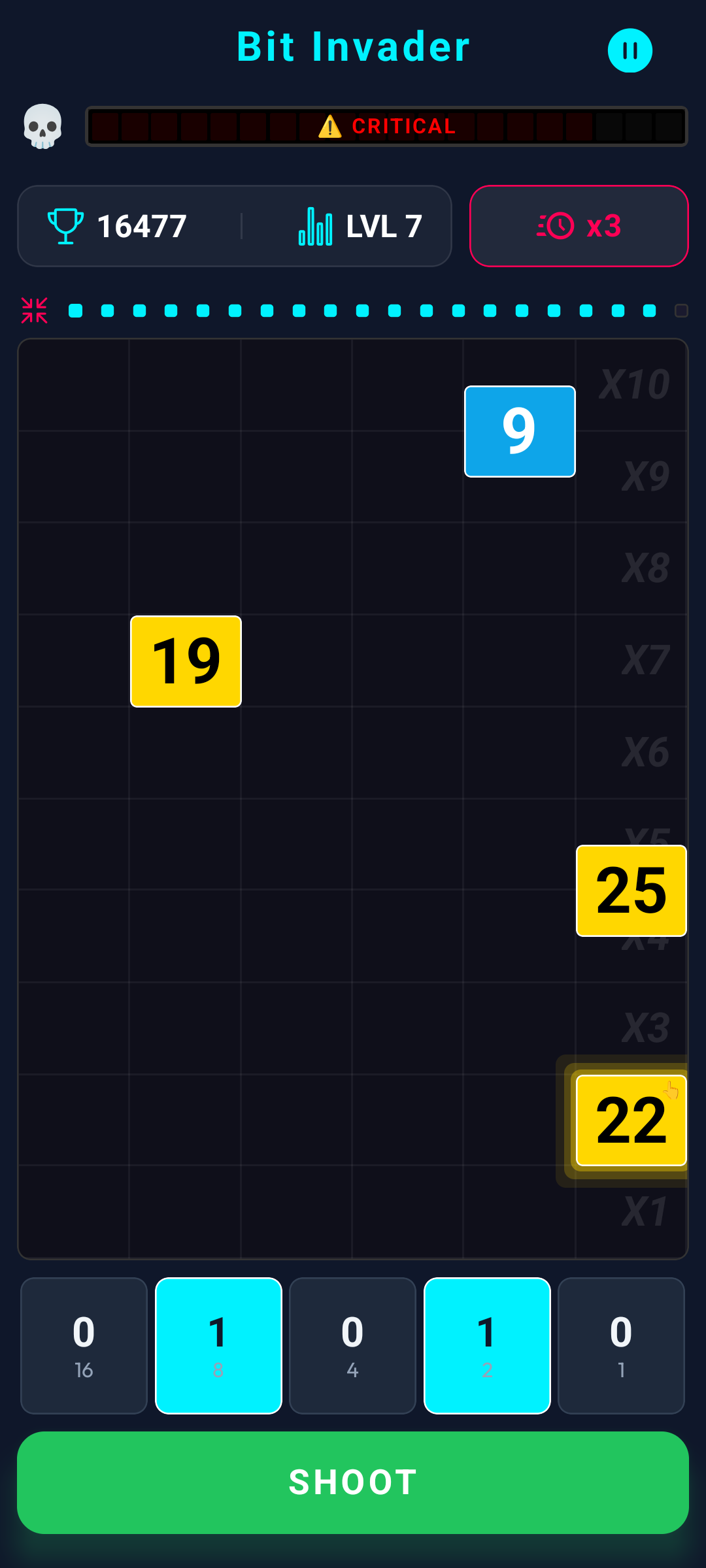

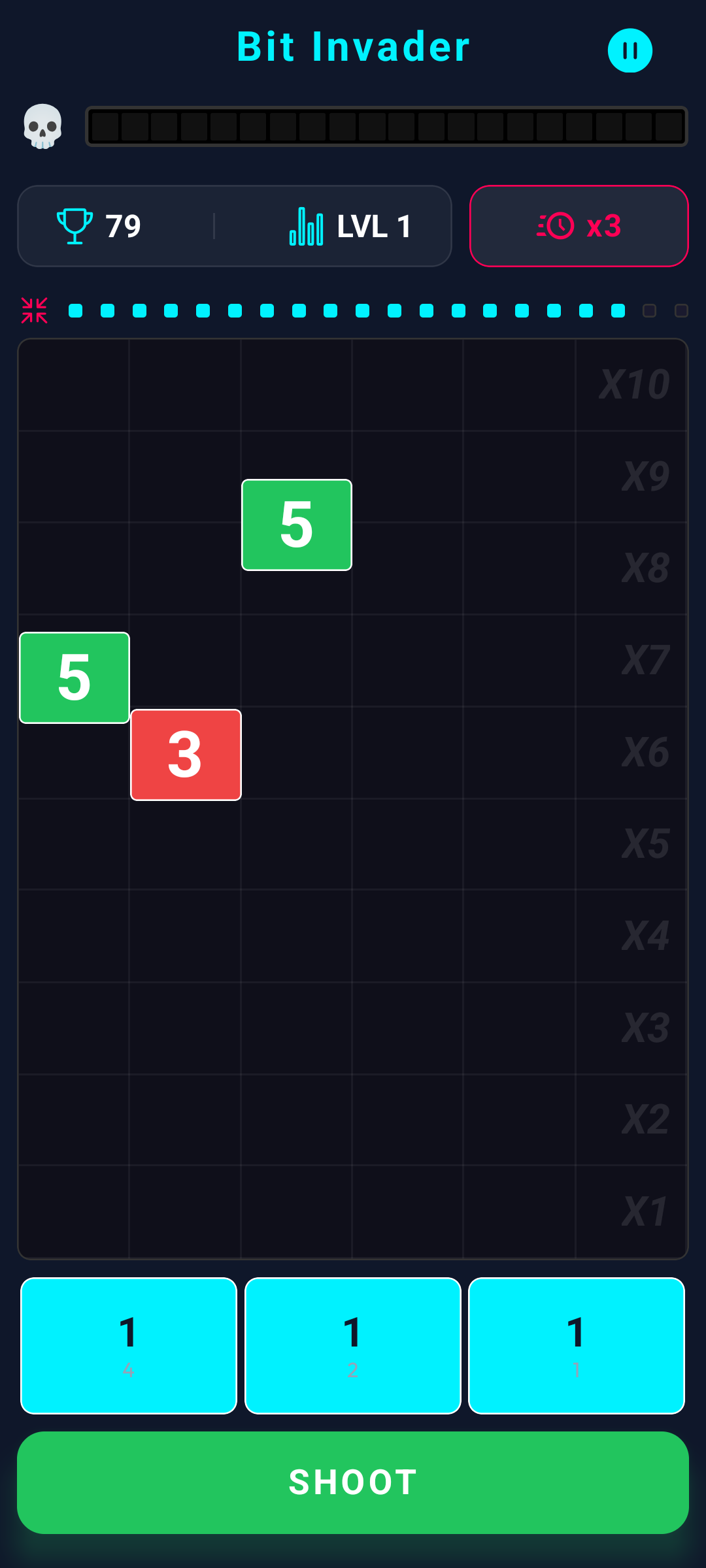

5. Egzekucja: Bit Invader

Krytyczna sekwencja obronna "Shoot'em Up" wymagająca natychmiastowego odszyfrowywania z systemu dziesiętnego na binarny. Operatorzy muszą niszczyć intruzów (bloki danych) poprzez wprowadzenie ich binarnych wartości i odpalenie działa logicznego.

Eskalacja i Anomalie

Prędkość inwazji rośnie dynamicznie. Zniszczenie 20 bloków podnosi poziom zagrożenia. Liczba aktywnych bramek logicznych skaluje się od 3 (Poziom 1) do 7 (Poziom 13+), co wymaga natychmiastowych obliczeń masy aż do wartości 127.

Anomalie systemowe manifestują się losowo, dając przewagę taktyczną:

- Pulse Freeze: Zatrzymuje zmienne grawitacyjne na 5 sekund, umożliwiając operatorowi bezpieczne oczyszczenie rojów.

- Pulse Overclock: Inicjuje logikę automatycznego namierzania na 5 sekund.

- Pulse Cleaner: Detonacja EMP natychmiastowo czyszcząca sektor 3x3.

- Pulse Touch: Omija działo, umożliwiając ręczne dotykowe usuwanie włamujących się bloków.

Konfiguracja Invader

Parametry konfiguracji obrony.

- Konfiguracja poziomu zmienia szybkość pojawiania się i spadania.

- POZIOM 1: pojawianie 2500ms, zrzut 2000ms.

- POZIOM 2: pojawianie 2000ms, zrzut 1500ms.

- POZIOM 3: pojawianie 1500ms, zrzut 1000ms.

Standardowa Egzekucja

Pętla obrony rdzenia.

- Wprowadź dokładną masę binarną celu.

- Odpal, aby zniszczyć i uzyskać wynik.

- 20 eliminacji zwiększa poziom zagrożenia.

- Nowa bramka logiczna włącza się co 3 poziomy.

Kalkulacja Uzysku

Mechanika ekstrakcji danych.

- Bonus Wysokości: Wczesne przechwycenie = wyższy zysk.

- Bonus Łańcuchowy: Jednoczesne eliminacje mnożą wynik wykładniczo.

Konsekwencje Przegrzania

Wynik nieważnego odpalenia.

- Odpalenie w próżnię zacina działo.

- Blokada: od 1.0s do 2.0s w zależności od poziomu.

- Powoduje śmiertelną podatność na ataki rojów.

Anomalia Pulse

Zastrzyk nadpisanego wzmocnienia.

- 10% prawdopodobieństwa manifestacji.

- Eliminacja uruchamia nadpisanie sprzętowe.

- Dodatkowo łata Integralność Rdzenia o 10%.

HUD Anomalii

Monitor aktywnego nadpisania.

- Chronologiczne anomalie (Freeze, Overclock, Touch) wyświetlają licznik w prawym dolnym węźle.

- Śledzi pozostałe sekundy aktywnego nadpisania.

- Nieistotne dla natychmiastowej egzekucji 'Cleaner'.

Ostrzeżenie Integralności

Monitor uszkodzeń strukturalnych.

- Przebijające się cele zadają 5-20% obrażeń Rdzeniowi.

- Cele Null ('0') łatają Rdzeń o 2%.

- Cele Anomalii łatają Rdzeń o 10%.

- 100% korupcji = Zamknięcie Terminala.

Nadpisanie Prędkości

Wzmocnienie szybkości i uzysku.

- Przełączaj prędkość x1, x2 lub x3 poprzez ikonę chronosu.

- Wyższe parametry mnożą prędkość zrzutu i zysk.

- NIE ZMIENIA podstawowych wskaźników pojawiania się.

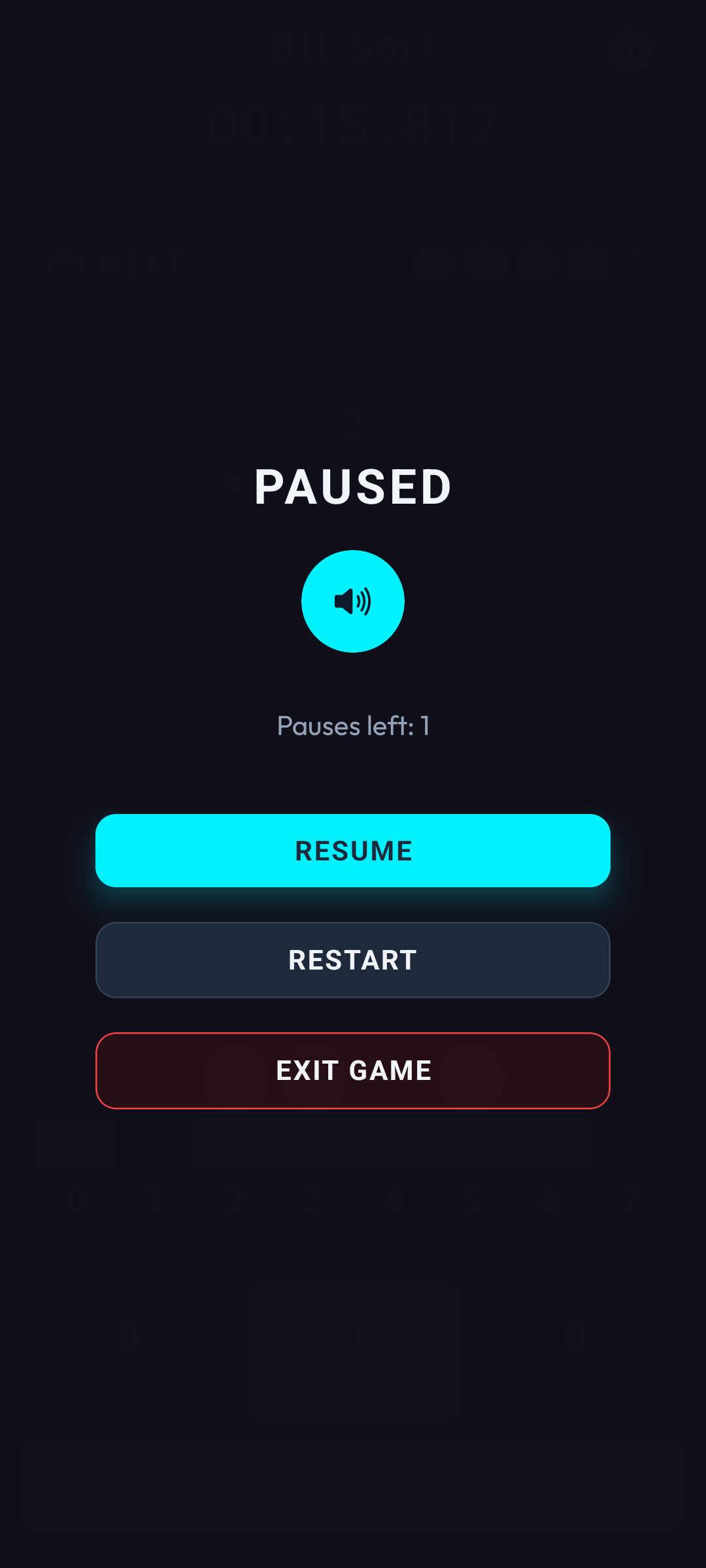

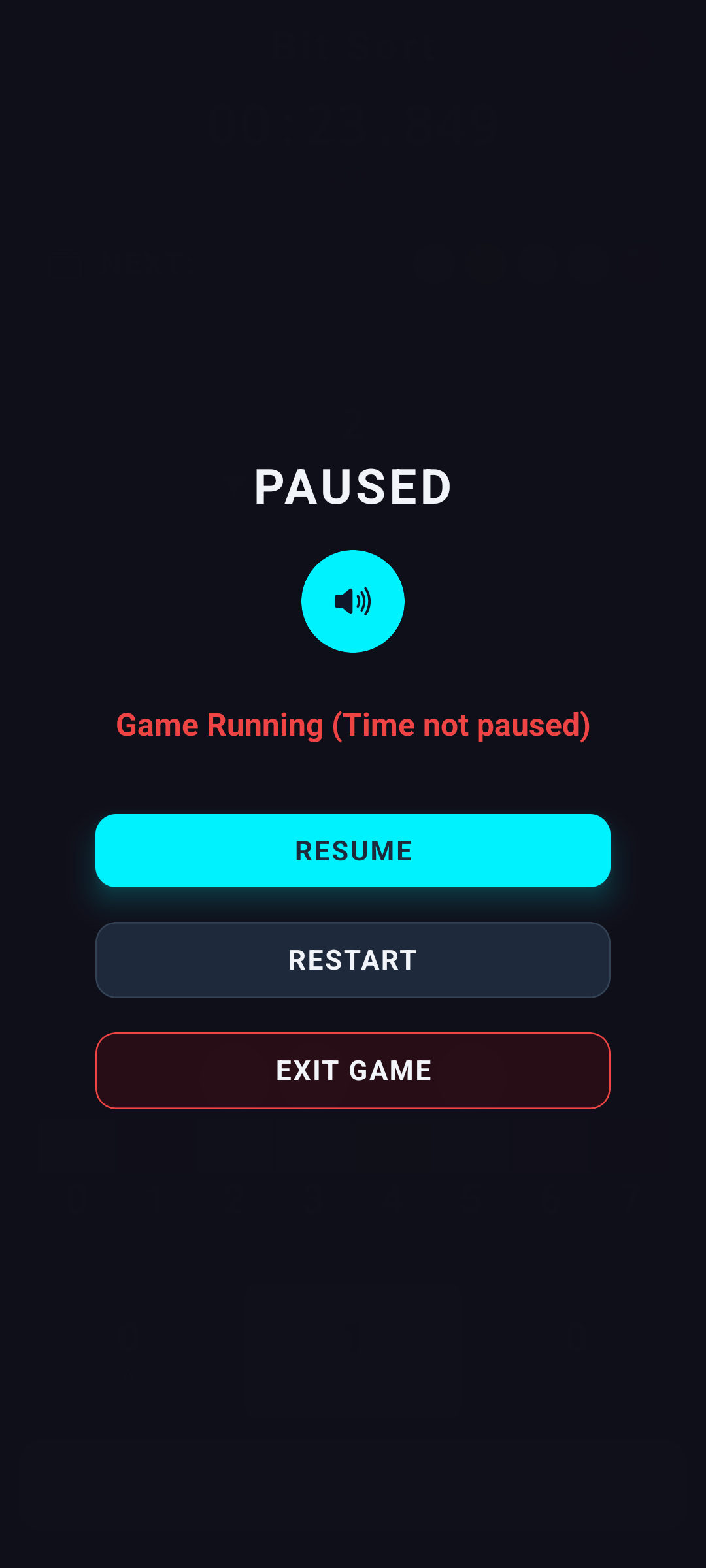

6. Protokoły Uniwersalne: Wstrzymanie Systemu

Aby zachować integralność egzekucji i zablokować zewnętrzne manipulacje algorytmiczne (oszustwa), mainframe dopuszcza tylko 2 bezpieczne stany zawieszenia na operację. Próba trzeciego wstrzymania oznacza oflagowanie terminala – sekwencja nadal oblicza się w tle, podczas gdy interfejs jest zasłonięty.

Bezpieczne Zawieszenie

Egzekucja wstrzymana przez operatora.

- Matryca jest ukryta, aby zablokować wizualne modyfikacje.

- Ściśle ograniczone do 2 bezpiecznych przerw na cykl.

Protokół Antysabotażowy

Ograniczenie trzeciej próby wstrzymania.

- Sekwencja utrzymuje się w pamięci w tle.

- Chronometr biegnie, cele spadają, kary są naliczane.

- Zmusza operatorów do wykonania lub przerwania.

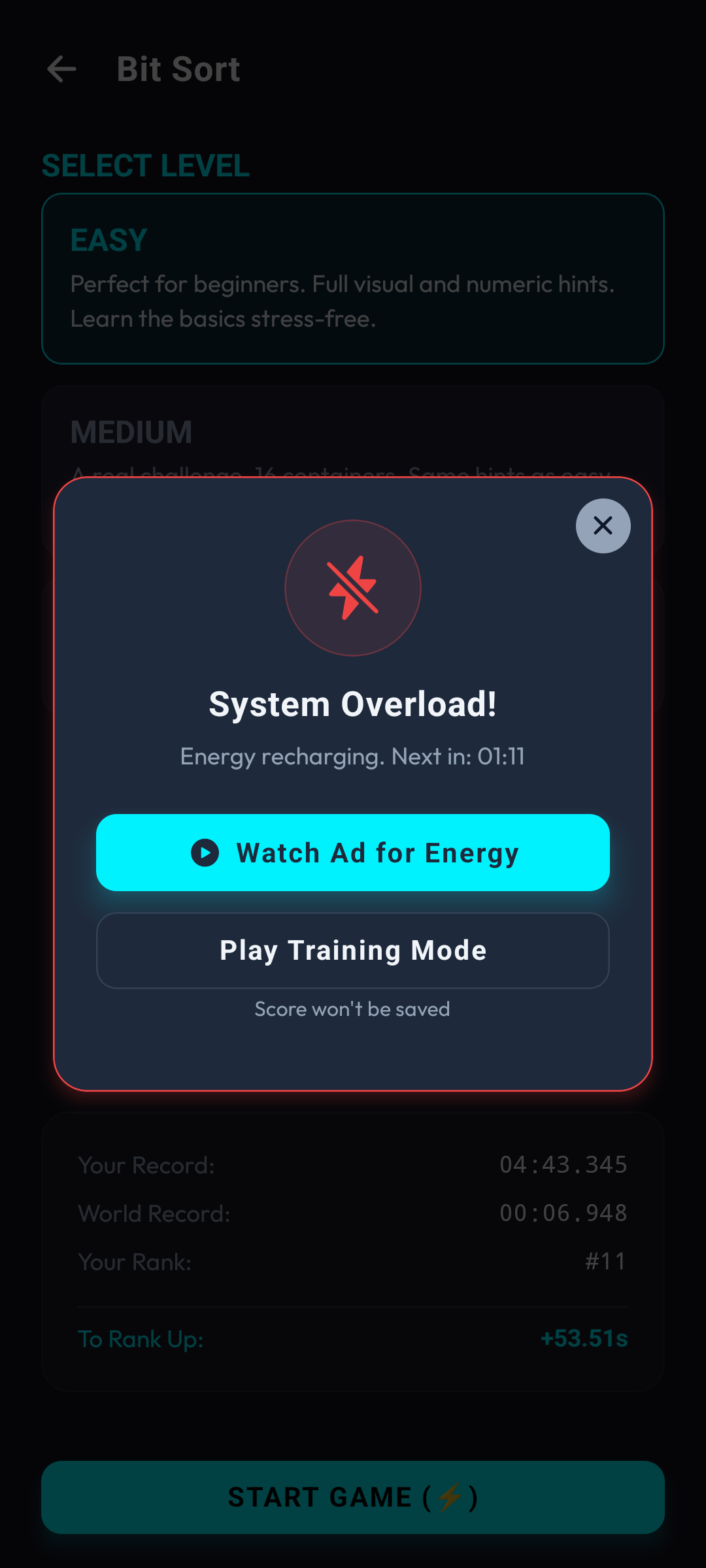

7. Środowisko Symulacyjne

Tryb Symulacji gwarantuje, że operatorzy nigdy nie są całkowicie odcięci. Kiedy Energia spada do 0, możesz inicjować w pełni funkcjonalne sekwencje treningowe. Chociaż zmienne odzwierciedlają operacje na żywo, wszelkie wygenerowane dane (w tym Rekordy Osobiste lub Rankingi Sieciowe) są klasyfikowane jako nieważne i nie są przesyłane do mainframe'u.

Symulacja Bit Sort

Bezpieczne środowisko piaskownicy.

- Zerowe zużycie energii.

- Dane NIE SĄ synchronizowane z Globalnymi Rankingami.

- Nieograniczona praktyka operacyjjna.

Symulacja Bit Invader

Akcja obronna w piaskownicy.

- Obowiązują standardowe reguły egzekucji.

- Kary się aktywują, ale omijają globalne statystyki.

- Optymalne do kalibracji odruchów neuronowych.

8. Globalne Rankingi Sieciowe

Po zakończeniu sekwencji na żywo, zmienne są kompilowane i logowane. Operatorzy mogą porównywać swoją telemetrię z globalnymi rankingami sieciowymi na wszystkich poziomach taktycznych.

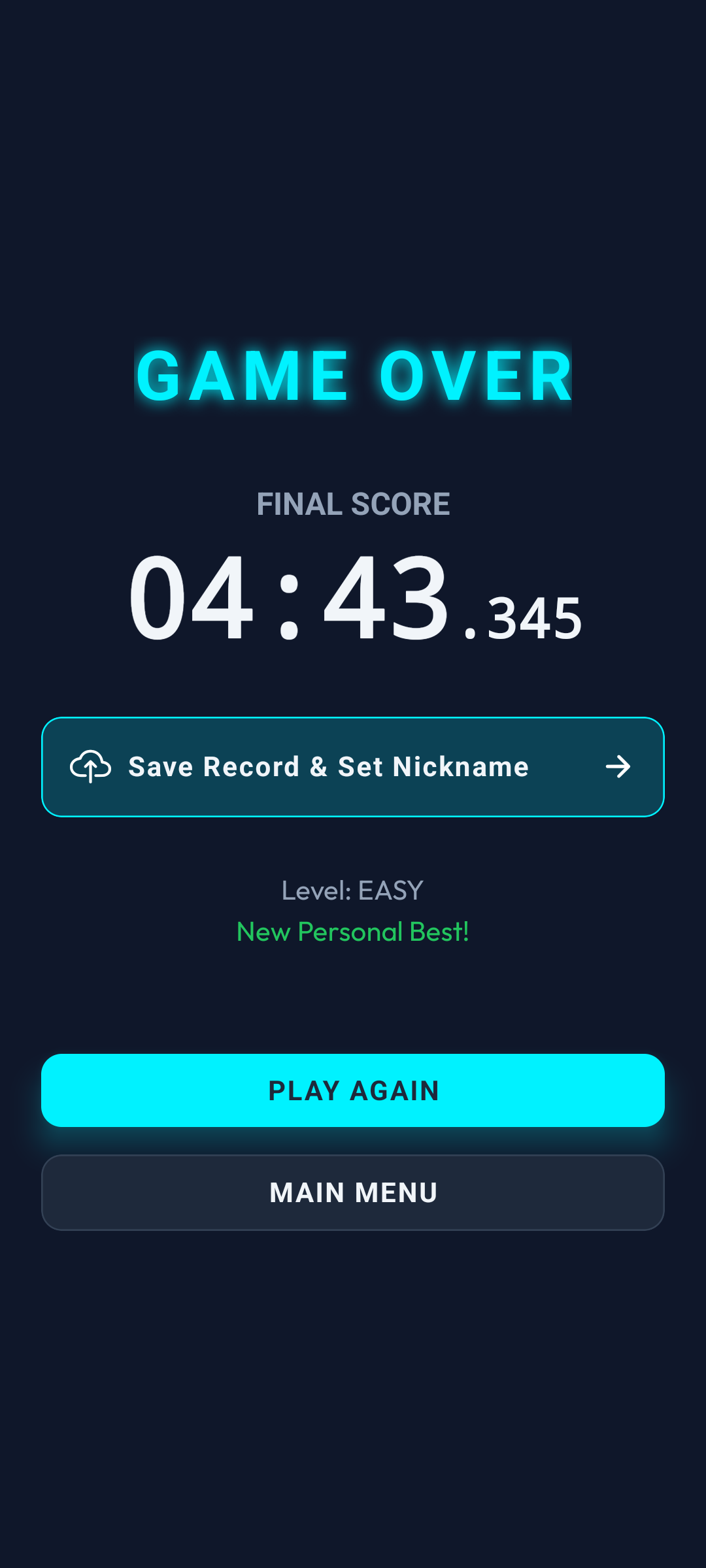

Dane Zalogowane

Analityka po egzekucji.

- Wyświetla końcowe zmienne procesu (wynik/czas).

- Oznacza nowo ustanowione Rekordy Osobiste.

- Wzywa profile duchów do uplinkowania i zabezpieczenia danych.

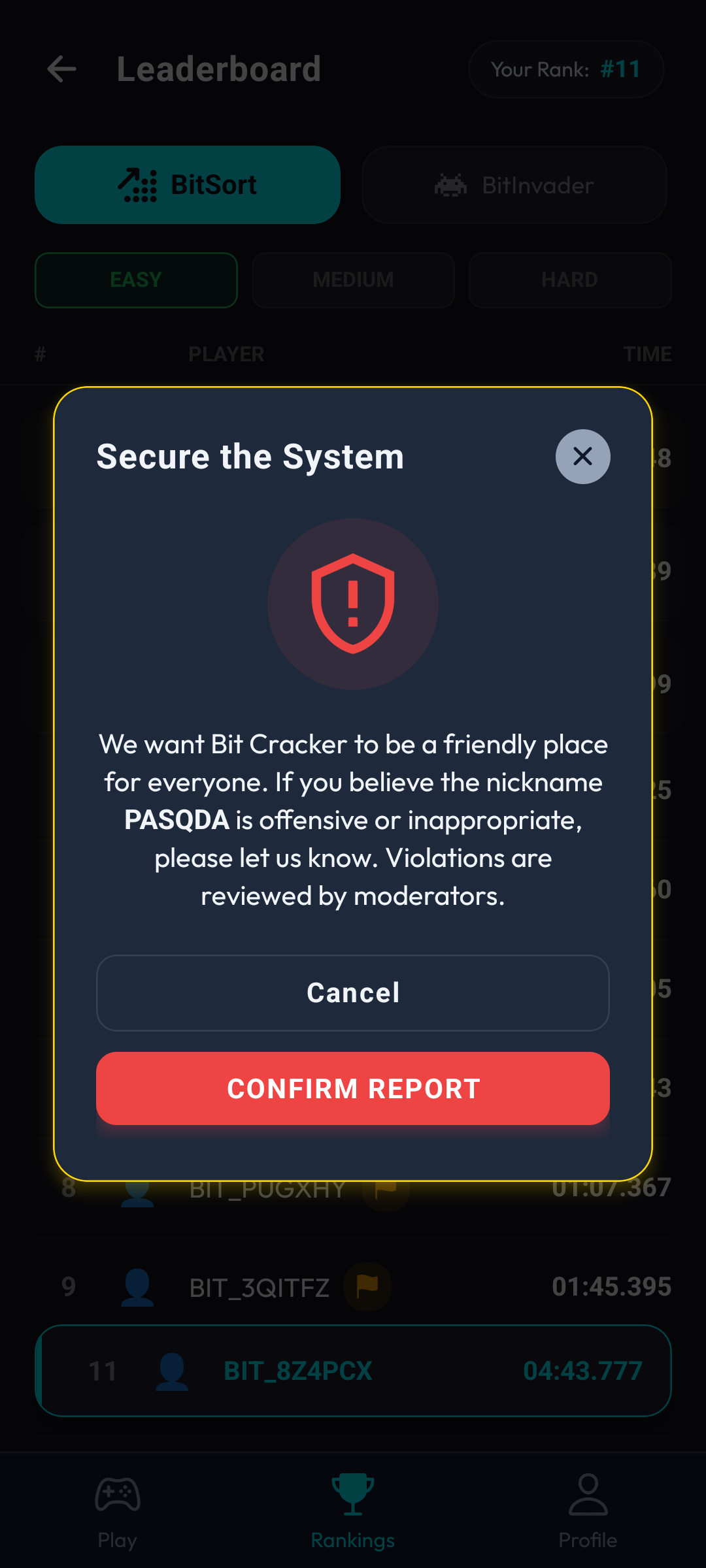

Sieciowa Tablica Wyników

Top 10 globalnych podpisów operatorów.

- Filtruje według Operacji i Poziomu Bezpieczeństwa.

- Integruje flagę Zgłoś dla uszkodzonych znaków wywoławczych.

- Sortuje BitSort według Chrono (Rosnąco).

- Sortuje BitInvader według Uzysku (Malejąco).

Wyczyść Anomalię

Oflaguj toksyczne lub zepsute znaki wywoławcze.

Śledzący Rangi

Implementacja przypiętego interfejsu (Sticky UI).

- Operatorzy spoza Top 10 są zakotwiczeni na dole.

- Zawsze wyświetla dokładne osobiste współrzędne.

Metryki Przed Egzekucją

Nakładki matrycy przed startem.

- Wyświetla Rekord Osobisty względem Rekordu Globalnego.

- Blokuje 'Rywala-Cel' (kolejnego operatora do wyprzedzenia).

9. Profile i Konfiguracje Operatora

Operatorzy posiadają autoryzację do zmiany ustawień terminala, pobierania szczegółowych matryc wydajności, przełączania poświadczeń uplink oraz nadpisywania swoich znaków wywoławczych.

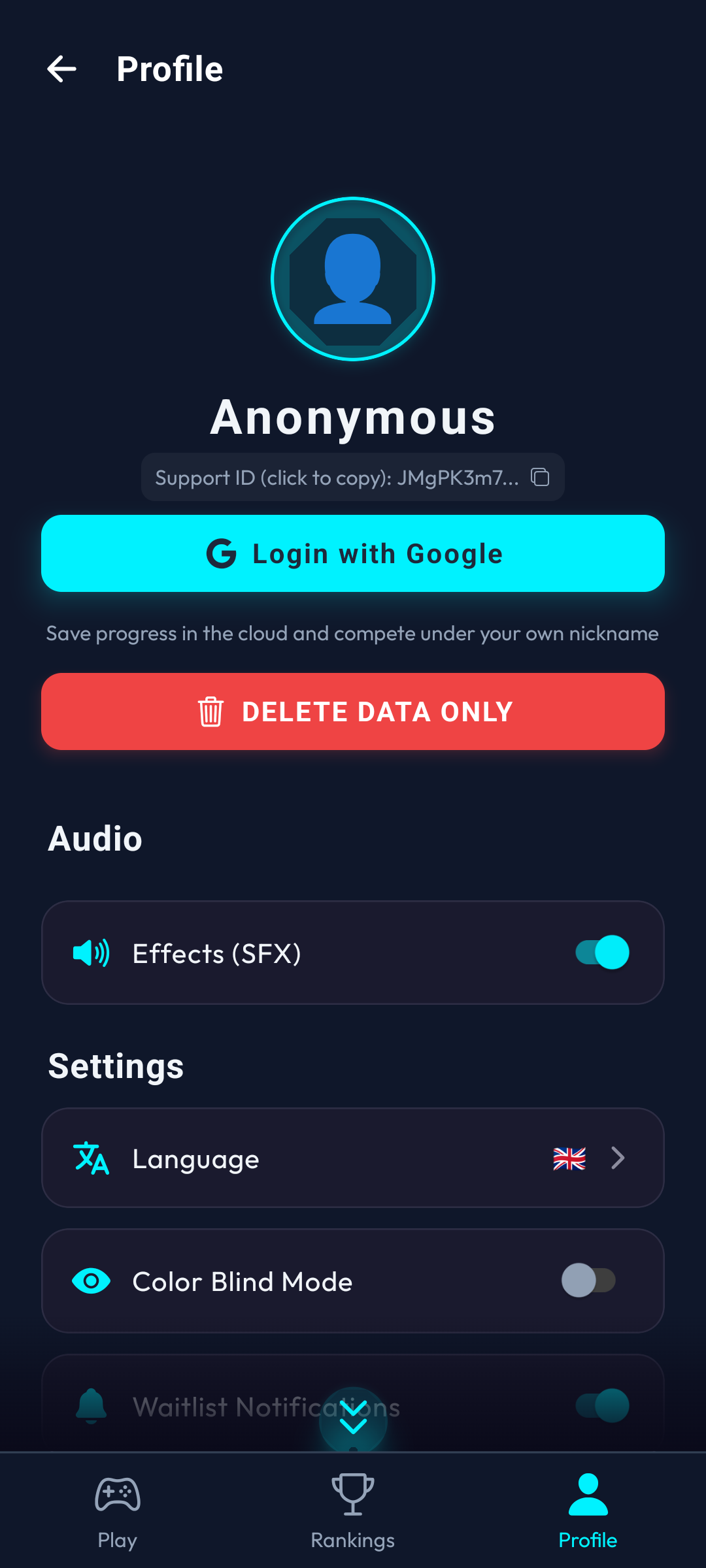

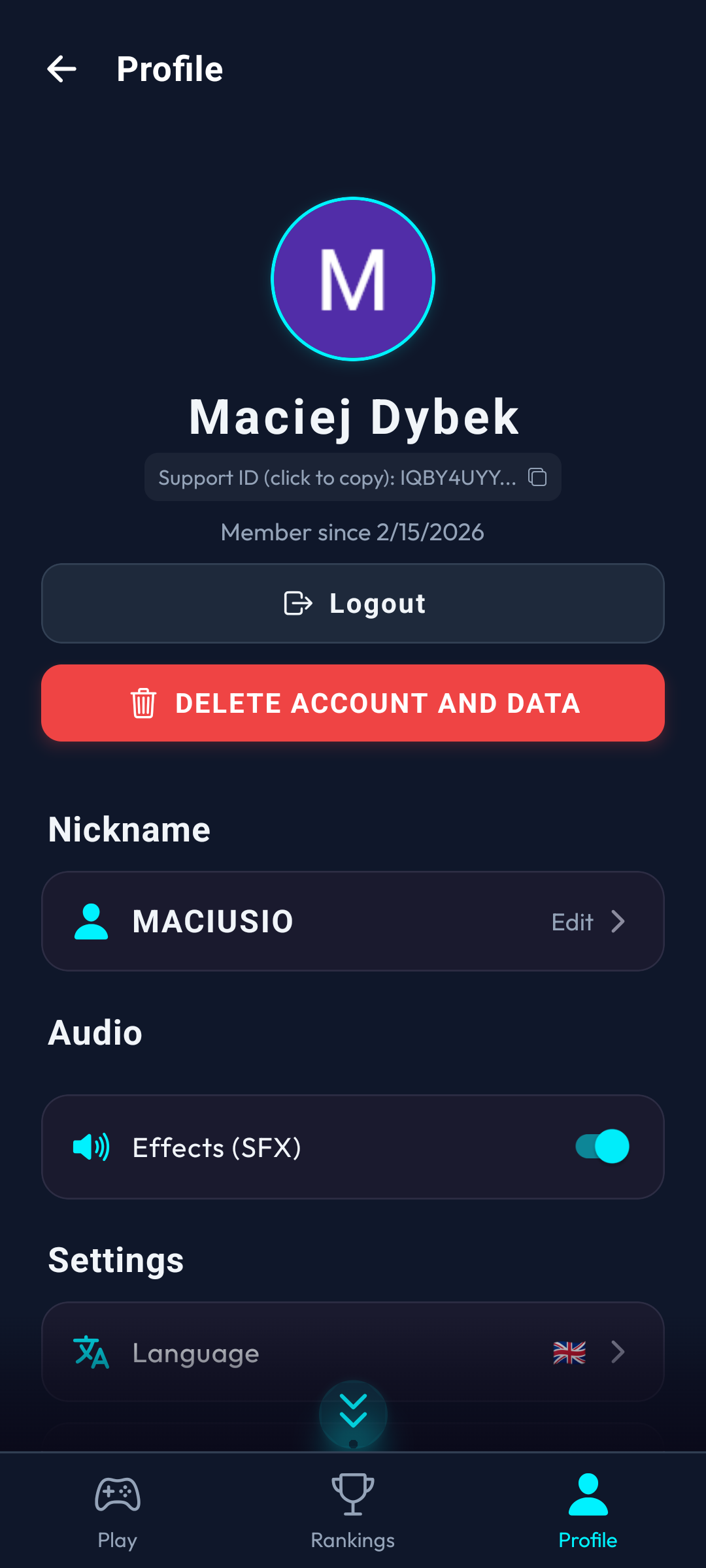

Hub Tożsamości Operatora

Ustawienia głównej konfiguracji.

- Wyświetla znacznik czasowy inicjalizacji i zmienne.

- Nadpisywanie dla SFX, Muzyki Synth i trybu Wady Wzroku.

- Wada Wzroku przesuwa kolory terminala dla daltonistów.

- Portal łącza Węzła Globalnego (Konto Google).

Profil Ducha

Stan offline, niemożliwy do wyśledzenia.

- Dane są ściśle powiązane z lokalnym sprzętem.

- Utrata sprzętu = trwała utrata danych.

- Uplink jest wymagany do wysłania danych do chmury mainframe.

- Odblokowuje protokoły modyfikacji Znaku wywoławczego.

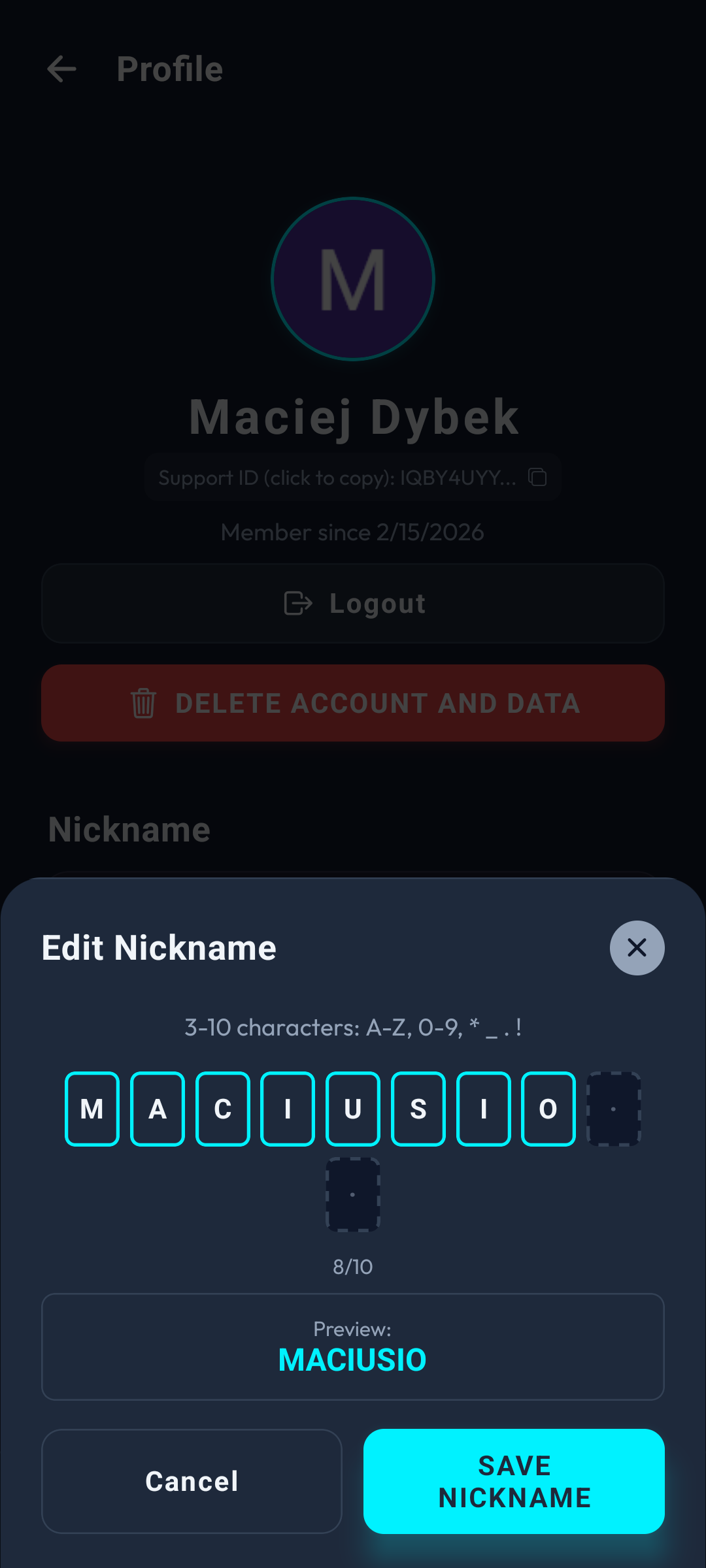

Nadpisanie Znaku Wywoławczego

Edytor tożsamości sieciowej.

- Parametr: od 3 do 10 autoryzowanych znaków.

- Pushuje się natychmiast na wszystkie globalne macierze.

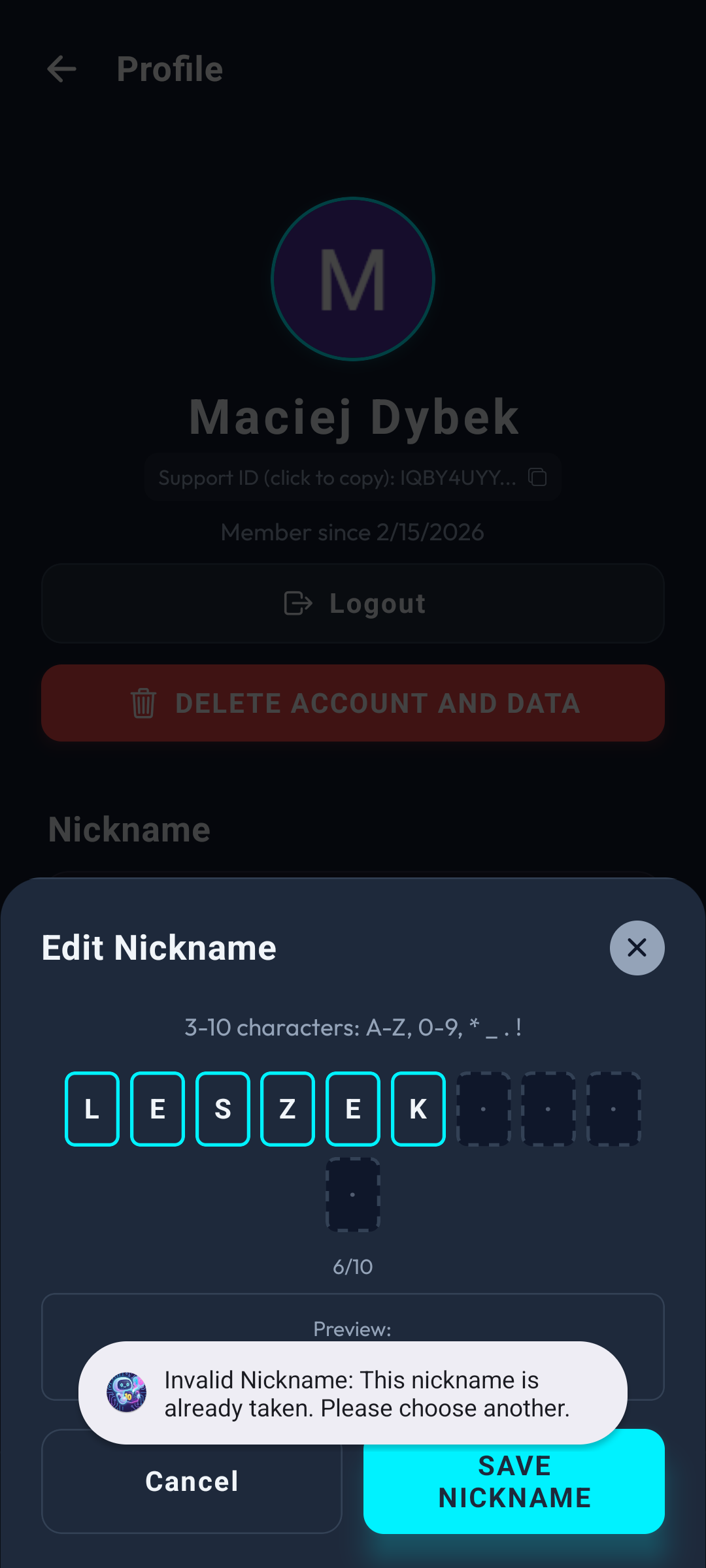

Walidacja Odrzucona

Zapora ograniczająca znak wywoławczy.

- Skanuje globalną sieć w poszukiwaniu duplikatów.

- Blokuje nieautoryzowane znaki.

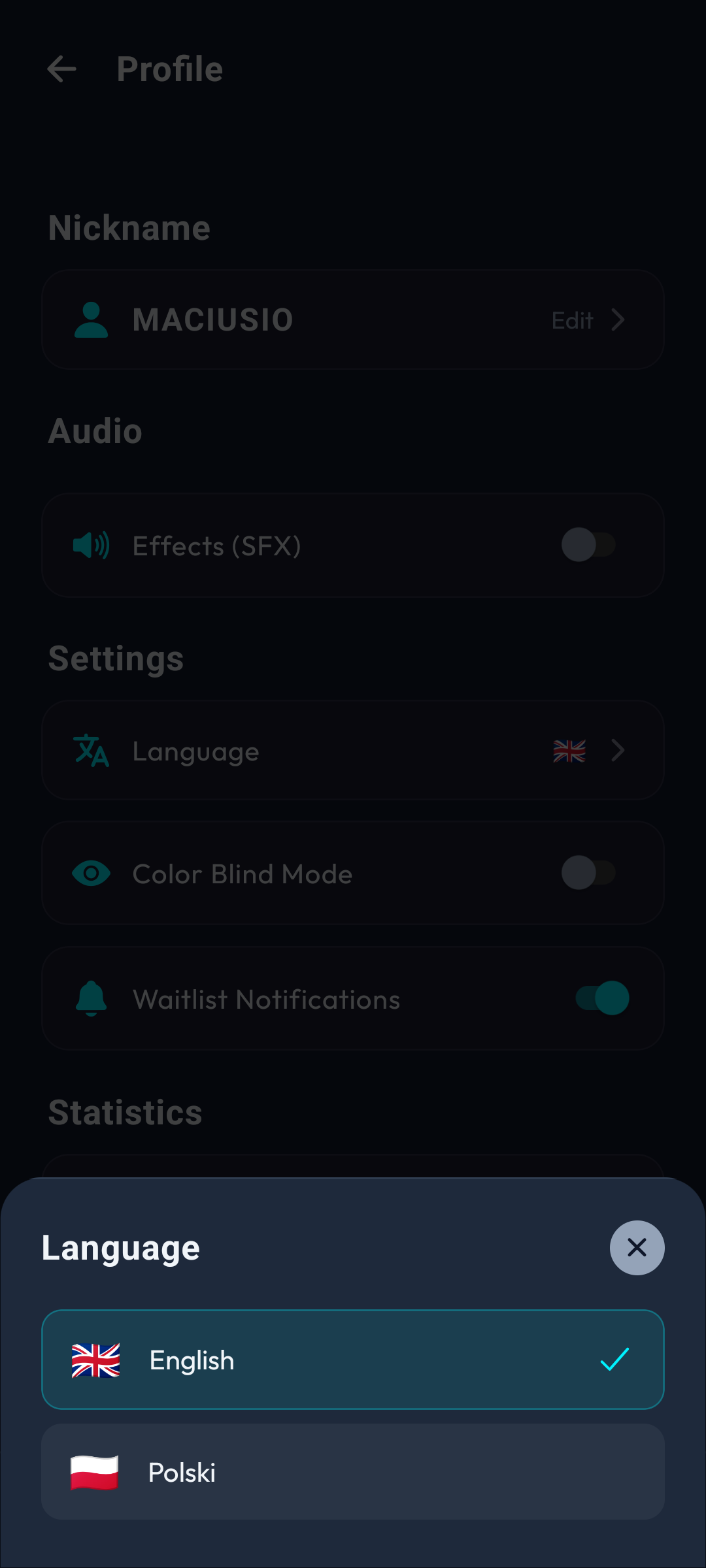

Protokoły Językowe

Matryca tłumaczeń i18n.

- Obecnie obsługuje węzły lingwistyczne EN / PL.

- Przyszłe pakiety składni w toku.

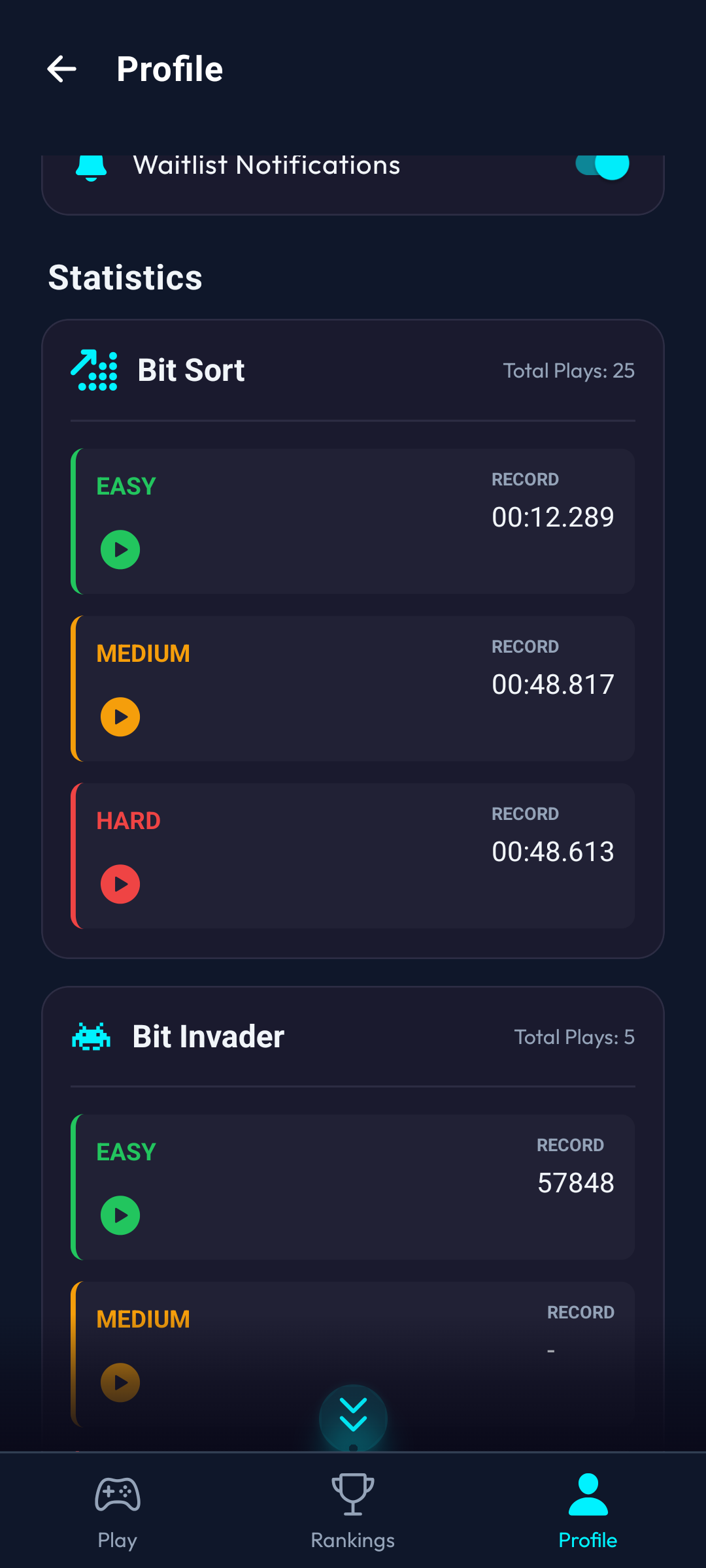

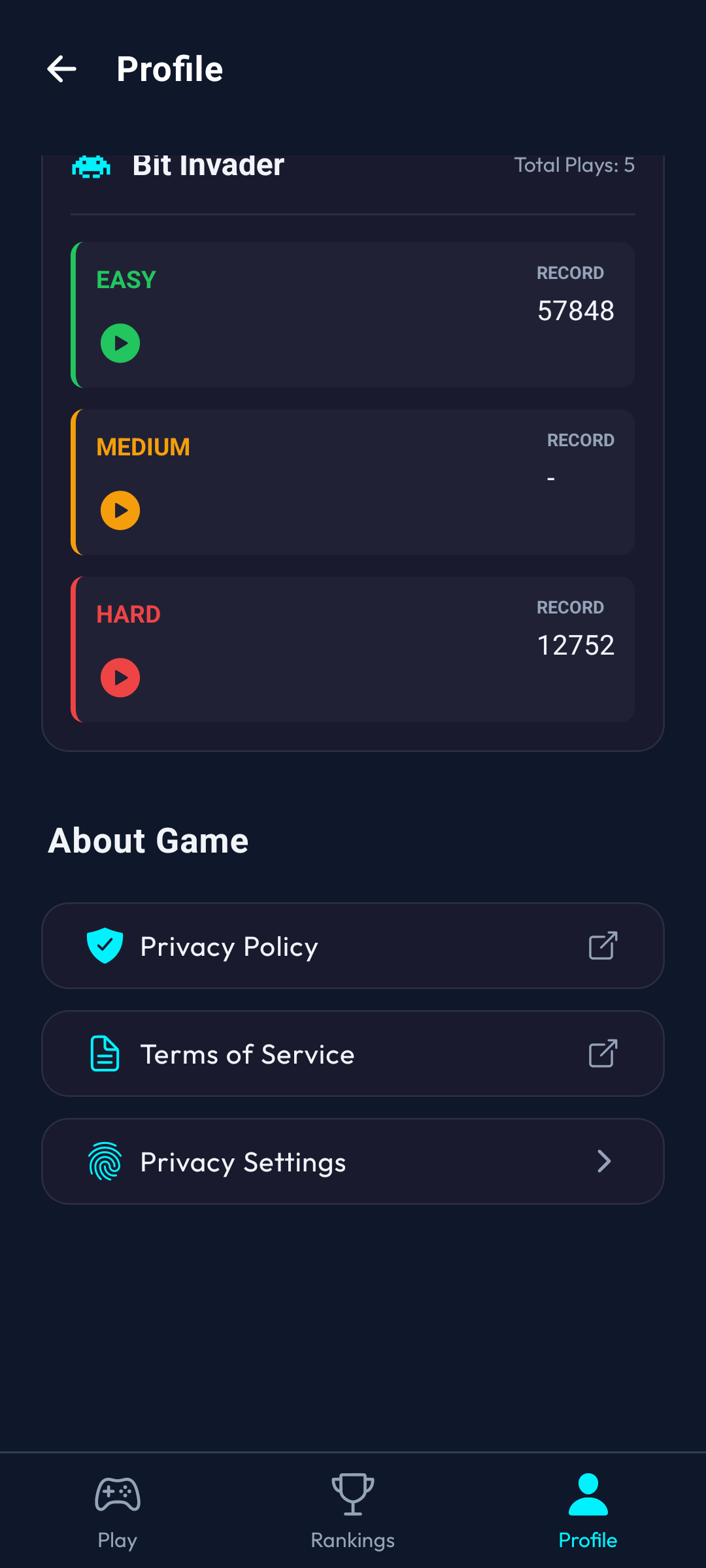

Logi Telemetrii

Ekstrahowane dane operatora.

- Scentralizowane repozytorium wszystkich zmiennych.

- Przełącznik szybkiego uruchamiania 'Execute' dla każdego parametru.

Zapory Prawne i Wsparcia

Dane zgodności sieciowej.

- Port dostępowy do wszystkich polityk korporacyjnych.

- Rekonfiguracja własnych zapór śledzenia.

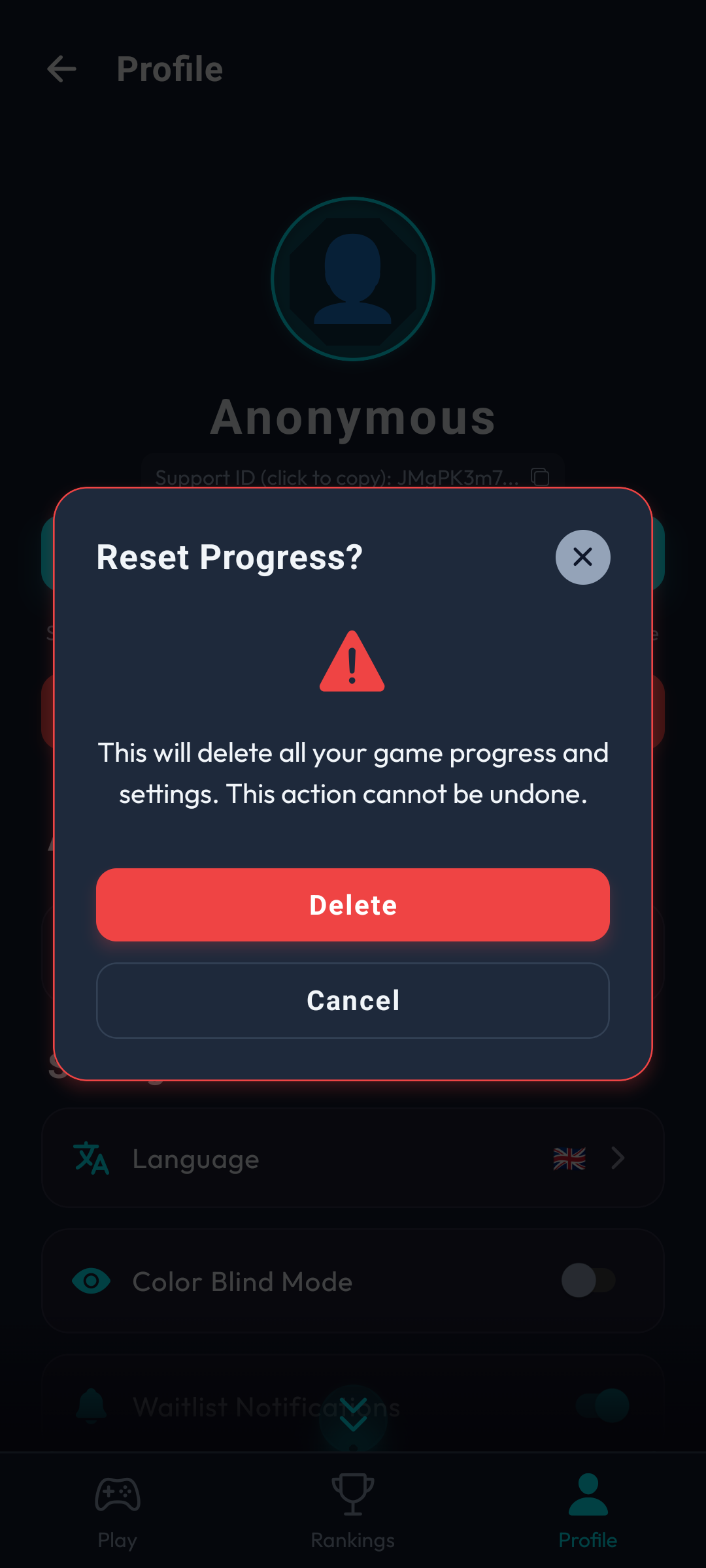

Czyszczenie Terminala

Całkowite usunięcie profilu.

- Niszczy całą lokalną telemetrię i rankingi sieciowe.

- Przerywa połączenia z powiadomieniami push.

- Wymusza wylogowanie z Węzła Globalnego.

10. Administracja Mainframe

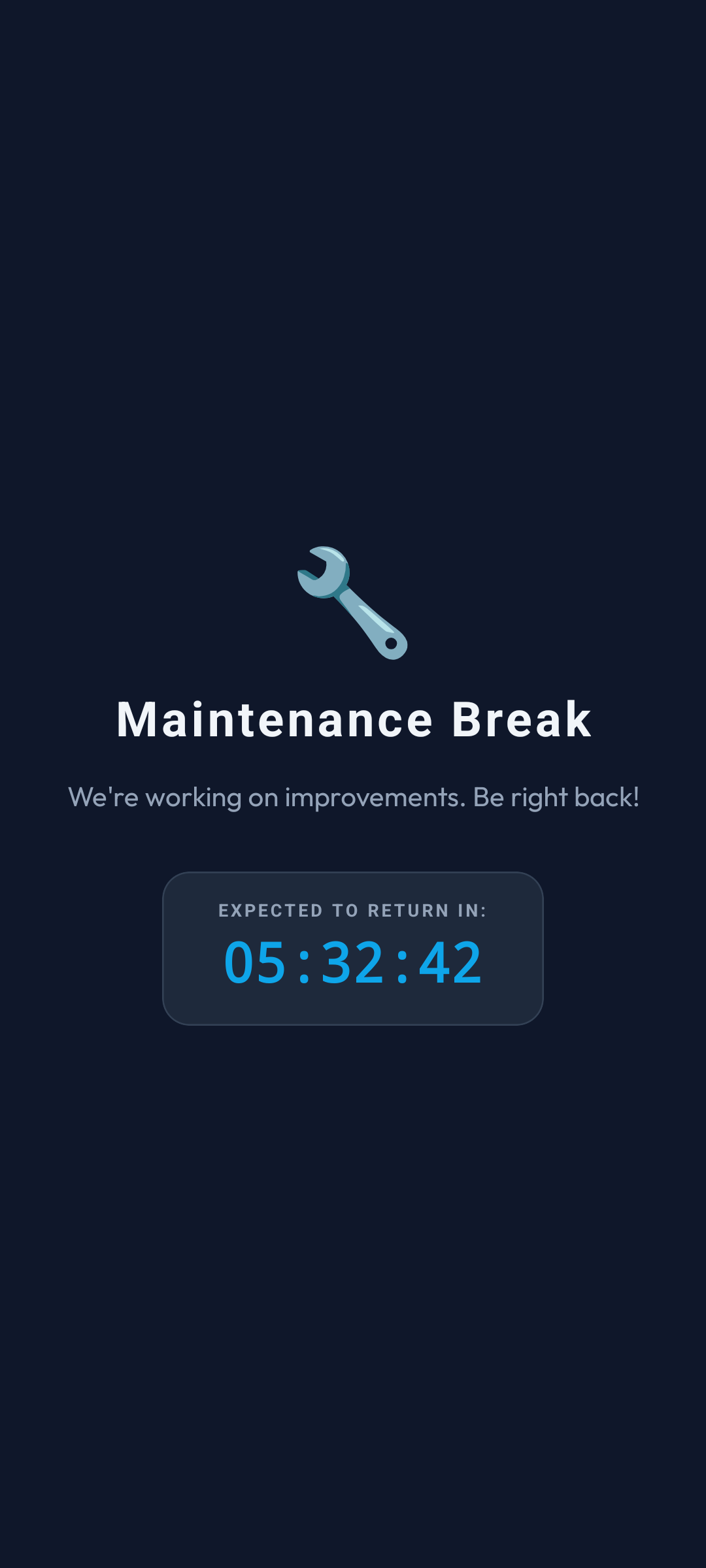

Globalne architektury czasami wchodzą w cykle konserwacji wymagające oczekiwania operatora lub wpisania na listę. System obejmuje awaryjne zabezpieczenia (fail-safes) dla krytycznych błędów terminala.

Terminal Konserwacji

Mainframe tymczasowo offline.

- Główne serwery przechodzą rekalibrację.

- Blokuje wszystkie interakcje nakładając się na App.tsx.

- Wyświetla dynamiczny chronometr do restartu sieci.

Ochrona Twardej Synchronizacji (Hard Sync)

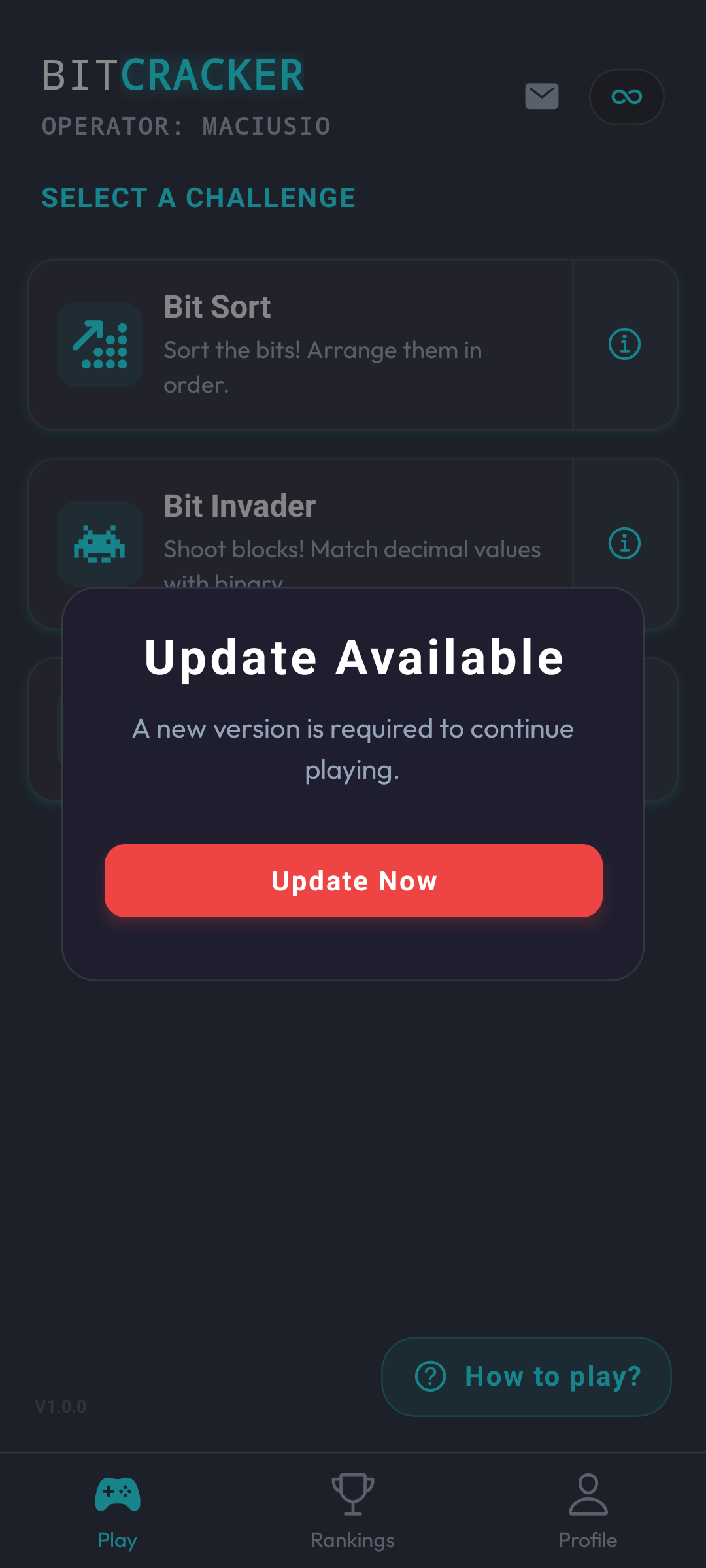

Obowiązkowa synchronizacja wersji.

- Blokuje wszystkie egzekucje do momentu zaktualizowania terminala.

- Gwarantuje kompatybilność z chmurą (handshake).

Powiadomienie o Miękkiej Synchronizacji (Soft Sync)

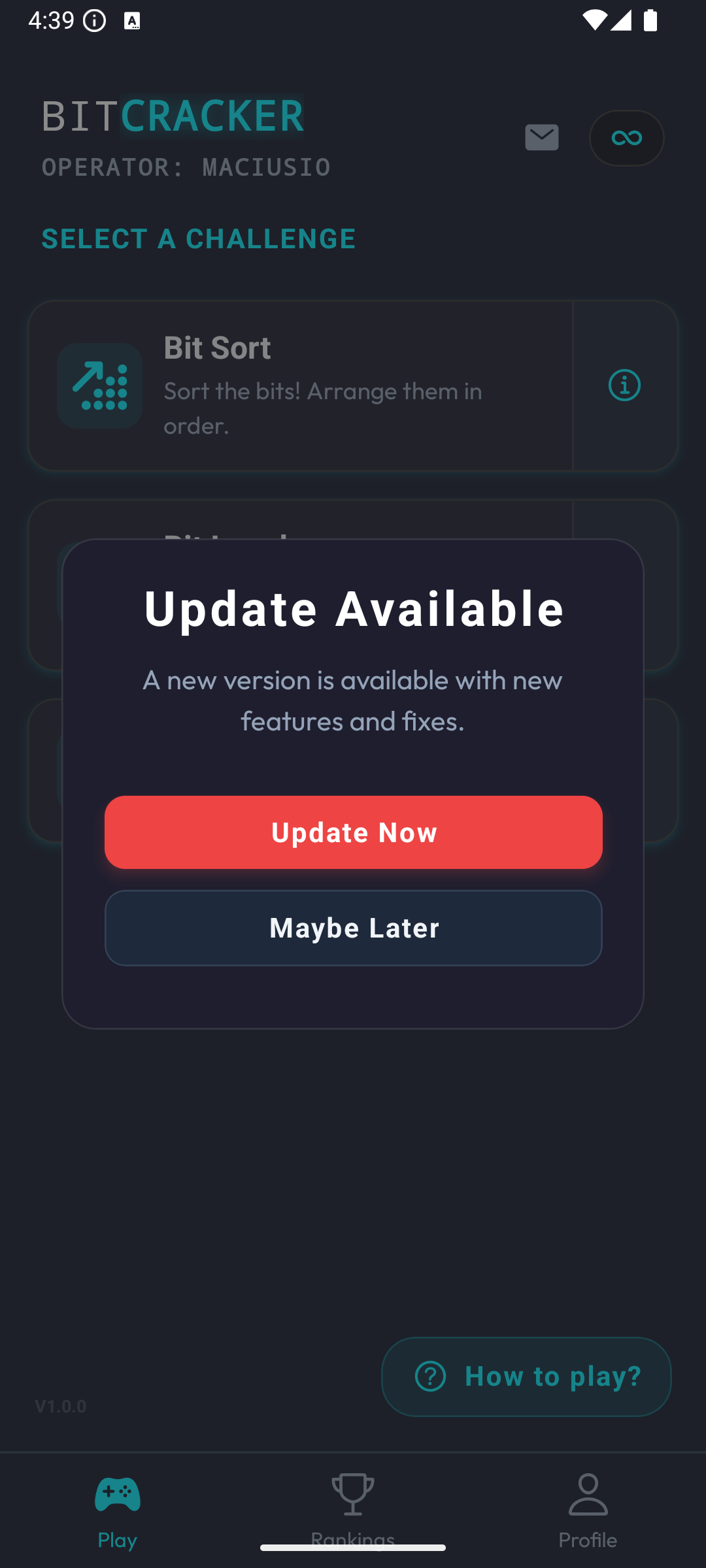

Wykryto nowe zasoby terminala w sieci.

- Mało inwazyjne powiadomienie o pakiecie.

- Pozwala na kontynuowanie operacji na starszych wersjach (legacy builds).

- Może zostać zignorowane do następnej sekwencji rozruchowej.

Błąd Terminala

Globalne zabezpieczenie błędu granicznego.

- Izoluje nieobsługiwane anomalie logiczne (wyjątki JS).

- Wymusza bezpieczną sekwencję restartu terminala.

- Zapobiega całkowitej awarii sprzętu.